「网络安全自学篇」黑客攻防和实战编程看这篇就够了(内含实战)

长期以来,由于诸多方面的因素,“黑客”这个字眼变得十分敏感。不同的人群对黑客也存在不同的理解,甚至没有人愿意承认自己是黑客。有些人认为,黑客是一群狂热的技术爱好者,他们无限度地追求技术的完美:有些人认为,黑客只是一群拥有技术,但思想简单的毛头小伙子;还有些人认为黑客是不应该存在的,他们是网络的破坏者。这里,我们没有必要对这个问题争论不休,也无须为黑客加上一个标准的定义,但从客观存在的事实来看,黑客这类群体往往存在以下共同点。

(1)强烈的技术渴望与完美主义:驱动他们成长的是对技术的无限渴望,获得技术的提高才是他们最终的任务。

(2)强烈的责任感:只有强烈的责任感才能使他们不会走向歧途,责任感告诉他们不要在任何媒体上公布成功入侵的服务器;不要对其入侵的服务器进行任何破坏:在发现系统漏洞后要立即通知官方对该漏洞采取必要的修补措施。在官方补丁没有公布之前,绝对不要大范围地公开漏洞利用代码。一方面,黑客入侵可能造成网络的暂时瘫痪;另一方面,黑客也是整个网络的建设者,他们不知疲倦地寻找网络大厦的缺陷,使得网络大厦的根基更加稳固。

那么为什么要学习网络安全呢

不容乐观的事实是,一部分人歪曲了黑客的本质,被不良动机所驱使而进行入侵活动,威胁网络的健康发展。对于我国来说,形势尤为严峻。我国信息化建设迟于美国等发达国家,信息安全技术水平也相对落后。在几次黑客大战中,国内网站的弱口令及漏洞比比皆是。这种现状实在令人担忧,值得深思和反省,从中也可以看出传统的计算机网络教学层次是远远不够的。可能出于安全等其他角度的考虑,传统教学往往只注重表面上的应用,而避开一些敏感的技术。设想一下,如果一个网站的管理员只学会架构网站,却不关心如何入侵自己的网站,那么如何对自己网站的缺陷了如指掌?如何能够及时地获知最新漏洞的描述而提前做好抵御?如果以上都做不到,那就更不要谈日常的系统更新、维护和打补了了。然而国内精通入侵的网管又有多少呢?长期以来,国内网管的潜意识里都认为“入侵”是个不光彩的勾当,甚至嗤之以鼻。随着信息化程度越来越高,信息技术与生活的联系越来越紧密,可以上网的电子设备逐年增加,电脑、PDA、手机,甚至家电。可以想象 10 年后,如果不了解入侵者的手段来采取必要的防御措施,将要被入侵的设备不会仅仅限于电脑,也许还包括家电和汽车等。因此在信息技术如此发达,沟通方式日益丰富和复杂的今天,我们不仅要学会如何正确使用网络,而且还需要学会如何防御自己的网络被他人入侵,

今天 LZ 为了解答疑问,准备了一份有关黑客攻防,实战编程手册,分为 7 章 带你从基础到实战

需要完整版手册的小伙伴请关注+转发 私信【黑客攻防】四字免费获取本手册

本手册以黑客“攻”“防”的视角,针对目前国内外安全研究的热点和难点问题进行研究,涵盖了 Web 入侵脚本、病毒、木马、网马、加密解密、Shellcode、漏洞溢出渗透,以及漏洞挖掘等相关领域的程序开发研究。

目录篇:

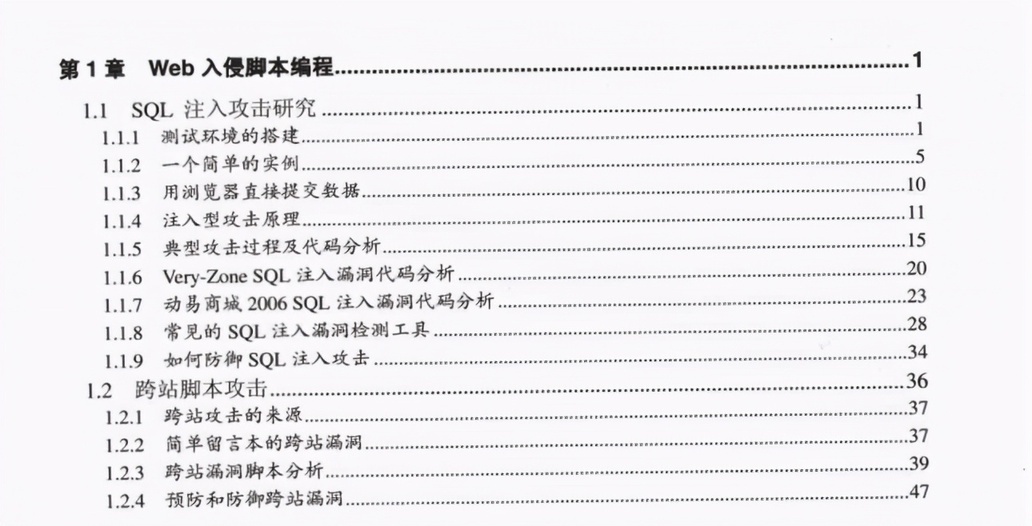

1、 Web 入侵脚本编程

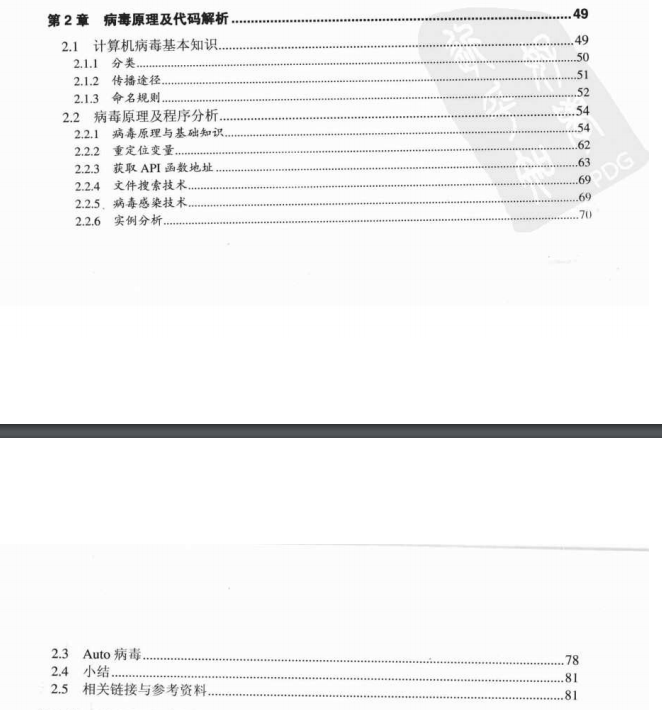

2、病毒原理及代码解析

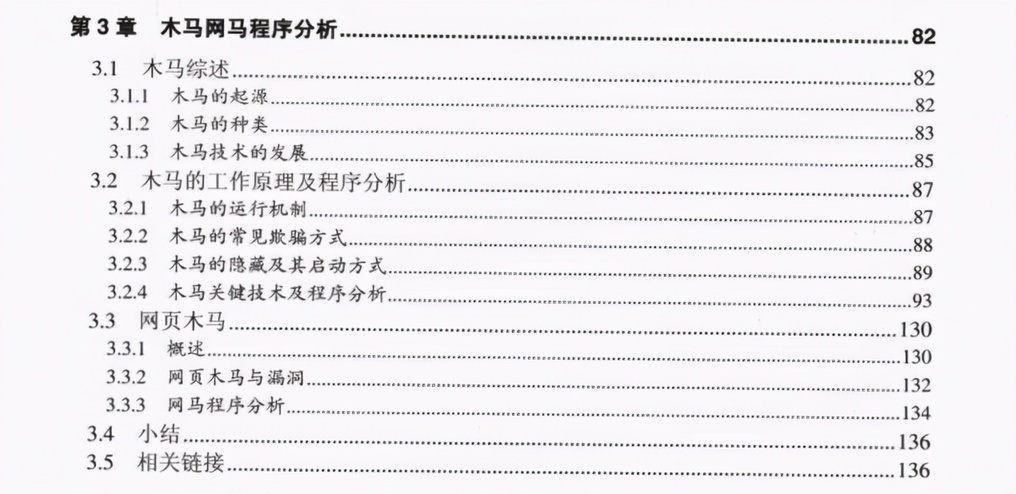

3、木马网马程序分析

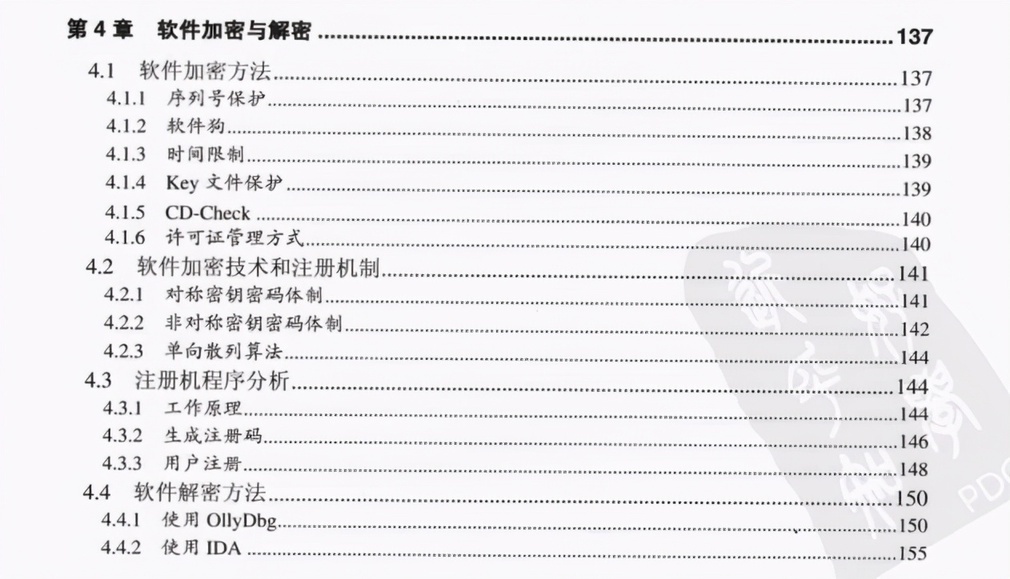

4、软件加密与解密

5、ShellCode 原理及其编写

6、漏洞溢出程序分析与设计

7、漏洞挖掘与 Fuzzing 程序设计

内容篇

防范溢出漏洞

自动化溢出测试工具 Metasploit

ShellCode 原理以及编写

内容太多就不一一列举出来了,需要完整版的朋友请关注+转发 私信【黑客攻防】四字获取资料

总结:可以看出在学习黑客攻防的时候会用到很多知识版块,每一部分都是必不可少的希望 LZ 的分享可以对大家学习黑客攻防和实战编程有一定的帮助。

评论