iOS Class Guard github 用法、工作原理和安装详解及使用经验总结

iOS Class Guard 是一个用于 OC 类、协议、属性和方法名混淆的命令行工具。它是 class-dump 的扩展。这个工具会生成一个 symbol table,这个 table 在编译期间会包含进工程中。iOS-Class-Guard 能有效的隐藏绝大多数的类、协议、方法、属性和 实例变量 名。iOS-Class-Guard 不是应用安全的最终解决方案,但是它绝对能让攻击者更难读懂你的程序。iOS-Class-Guard 会加大代码分析和 runtime 检查的难度,这个工具可以认为是一个简单基础的混淆方法。由于 OC 的架构决定了 iOS 应用程序的剖析相当简单,check out 一下链接就知晓了:

工作原理这个工具只对应用程序的编译版本起作用(工具的脚本文件会首先编译项目源码,得到应用文件,之后使用 class-dump 处理应用文件)。它会读取 Mach—O 对象文件的 OC 部分(工具只对 mach-o 和 fat 类型的文件有用,如果是想混淆自定义的静态,需要稍微转换一下策略),并解析其中所有的类、属性、方法、实例变量,之后添加所有的 symbols 到列表中。然后它会读取所有的依赖框架,并做相同的解析 OC 代码结构的处理,不同的是,此时是把 symbol 添加到禁止列表中。之后 所有的并且不在禁止列表中的 symbols 会被混淆处理。每一个 symbol 由随机生成的 子母和数字 组成。每次执行混淆操作,都会生成一个唯一的 symbol map。之后这个 map 会格式化成一个 C 的宏定义 头文件,并包含到 .pch 文件中。 然后,它会找出 XIB 和 storyboard 并更新里面的名字(即 IB 文件也会被有效的混淆掉)。 这个工具还会查找工程内的 xcdatamodel 文件并添加其中的类和属性名到禁止列表。 在编译期间内,所有定义在头文件内的 symbol 都会用对应的生成的不同的符号替换并编译。iOS-Class-Guard 也提供了对 cocoapod 库的混淆。这个工具会 根据用户提供的 pods 路径 自动遍历所有列出的 target 并 查找 .xcconfig 文件和要修改的预编译头文件路径。然后添加预先生成的头文件到库 .pch 头文件,并更新 target 的.xcconfig 文件中的头文件的 search path 参数。iOS-Class-Guard 还会生成一个 json 格式的 symbol 映射。这个映射可以用来处理 crash 报告是的逆向处理。注意 iOS-Class-Guard 不混淆 system symbol,所有如果在自定义类中的某些属性和方法与 system symbol 有相同的名字,则不会被混淆。安装如果没有安装 brew 先安装之,在终端内执行这

. 工具的安装目录为/usr/local/bin。若刚想安装最新的版本可执行

用法集成 iOS-Class-Guard 到项目中需要以下几步:下载 obfuscate_project 到工程的根目录。 终端内执行 curl -o obfuscate_project https://raw.githubusercontent.com/Polidea/ios-class-guard/master/contrib/obfuscate_project && chmod +x obfuscate_project 更新 obfuscate_project 内的 project file、scheme 和 configuration name 执行 bash obfuscate_project。每一次 release 都应该执行一次该操作。 保存包含 symbol 映射的 json 文件 以便于在 crash 时能逆向得到原来的 symbol

用 Xcode 或其他工具 Build、test archive 工程上面是基本步骤,也可以添加 额外的 target,这些 target 会在编译期间自动 重新生成 symbol map。命令行选项

要熟悉以下几个命令输出头文件路径 ios-class-guard 输出头文件路径,使用 -O 参数, 如 -O SWTableView/symbols.hclass 过滤 ios-class-guard 能够过滤出 不希望混淆的类。比如,预编译的静态库。 iOS 编码风格假定每个类都使用 2-3 个字符的前缀,可以利用这一点过滤进 或者 过滤出整个命名空间。举例,过滤出所有 APH MC 的命名空间 -F '!APH*' -F '!MC*'忽略 symbol 有些情况是我们不希望混淆,但是一些 symbol 仍然被混淆了,比如,使用 C 函数 且 OC 的方法也使用了相同的名字,这会导致一个 ld 连接错误(unresolved external)。此时,必须要找出该 symbol 添加到忽略 symbol list 中。 举例,不混淆名为 defalte 和 以 curl_*开头的 symbol -i 'deflate' -i 'curl_*'CocoaPods 如果项目中使用了 CocoaPods,也可以混淆这些 外部库内的 symbol。用户需要做的是指定 Pods PBX 工程文件的路径。它在.xcodeproj 目录内。ios-class-guard 会修改配置和预编译头文件,这样 pod 内的库也可以被混淆了。 用法 -P Pods/Pods.xcodeproj/project.pbxproj 其他选线 Xib 目录这是一个可选项。工具默认会从可执行目录(绝大多数情况下是工程的根目录)递归的搜索所有的 XIB/Storyboard 文件。如果 XIB/Storyboard 文件存储在其他路径,用法如下 -X SWTableView/Xibsymbol 映射文件可以指定工具保存 symbol 映射的路径,默认名为 symbols.json。 用法 -m release/symbols_1.0.0.json 逆向 crash dump 中的混淆 iOS Class Guard 支持对自动崩溃报告工具的逆向处理,如 Crashlytics, Fabric, BugSense/Splunk Mint, Crittercism or HockeyApp。使用--dsym 参数,iOS Class Guard 会替换提供的 dSYM 文件内的原符号和混淆符号。强烈推荐 在 Build Phases/Run script 一开始 添加如下所示的脚本来完成 dSYM 的自动转换处理,该功能已在上述的工具中测试通过。

手动使用方法如下 ios-class-guard -m symbols.json --dsym MyProject_obfuscated.app.dSYM --dsym-out MyProject_unobfuscated.app.dSYM 局限性,OC 的工作方式决定了这个工具的局限性 XIB and Storyboardsios-class-guard 处理 XIB 和 Storyboard 文件的效果很好,但是当使用外部库,且库内包含了 IB 文件的 bundle,一定要忽略这些 symbol,否则你在启动 app 时,他们不会再有效。处理这种情况就要使用 class filter 了。KVO

使用混淆可能会导致 KVO 停止工作。大部分开发者使用硬编码字符串指定 KeyPath。

串行化如果使用保存在磁盘上的类 或者 用户默认使用了 NSCoding 协议,那么就不能混淆他们了。否则,再次生成 symbol 后,APP 在启动时会 crash,不能从串行化数据中读取该类。

未定义 symbol 使用 iOS-Class-Guard 时,很可能会遇到类似与下面的问题:

解决方法,复制 n9z 并在 symbols.h 中查找,n9z 很可能是个类,就要把它从混淆中排除,使用-F '!UnresolvedClassName'参数并重新测试。noteiOS-Class-Guard 与 LLVM Obfuscator 一起使用还没有经过测试。Pro 版 pro 版包含更多的功能:

综上来看 iOS-Class-Guard 操作步骤是非常繁琐的,我们这边引入一个新的工具-ipaguard。

使用 ipaguard 来对程序进行加固

代码加固是进一步保护应用的一种方式,通常通过特定平台来对应用进行加固处理。

这边以 ipaguard 为例,目前还在免费阶段,想薅羊毛的快快试试。

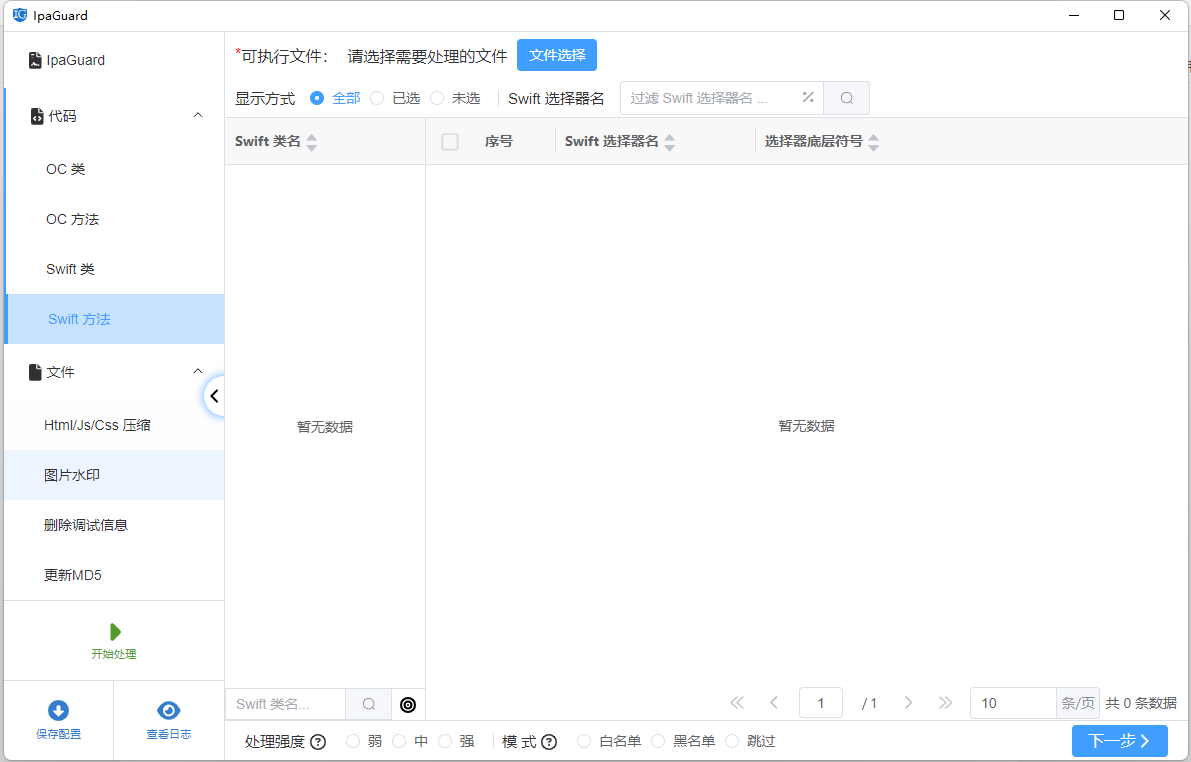

Ipa Guard 是一款功能强大的 ipa 混淆工具,不需要 ios app 源码,直接对 ipa 文件进行混淆加密。可对 IOS ipa 文件的代码,代码库,资源文件等进行混淆保护。 可以根据设置对函数名、变量名、类名等关键代码进行重命名和混淆处理,降低代码的可读性,增加 ipa 破解反编译难度。可以对图片,资源,配置等进行修改名称,修改 md5。只要是 ipa 都可以,不限制 OC,Swift,Flutter,React Native,H5 类 app。

所以就要使用到混淆器,混淆器是把里面的代码变量等信息进行重命名,这样可读性会变得非常差,接着,

到这里,我们完成了对代码的混淆,但是还没有进行加固,防止反编译,所以,请往下看

然后导入自己的包就可以了,这里是流水式的走下来,所以只需要导入和导出就可以了,

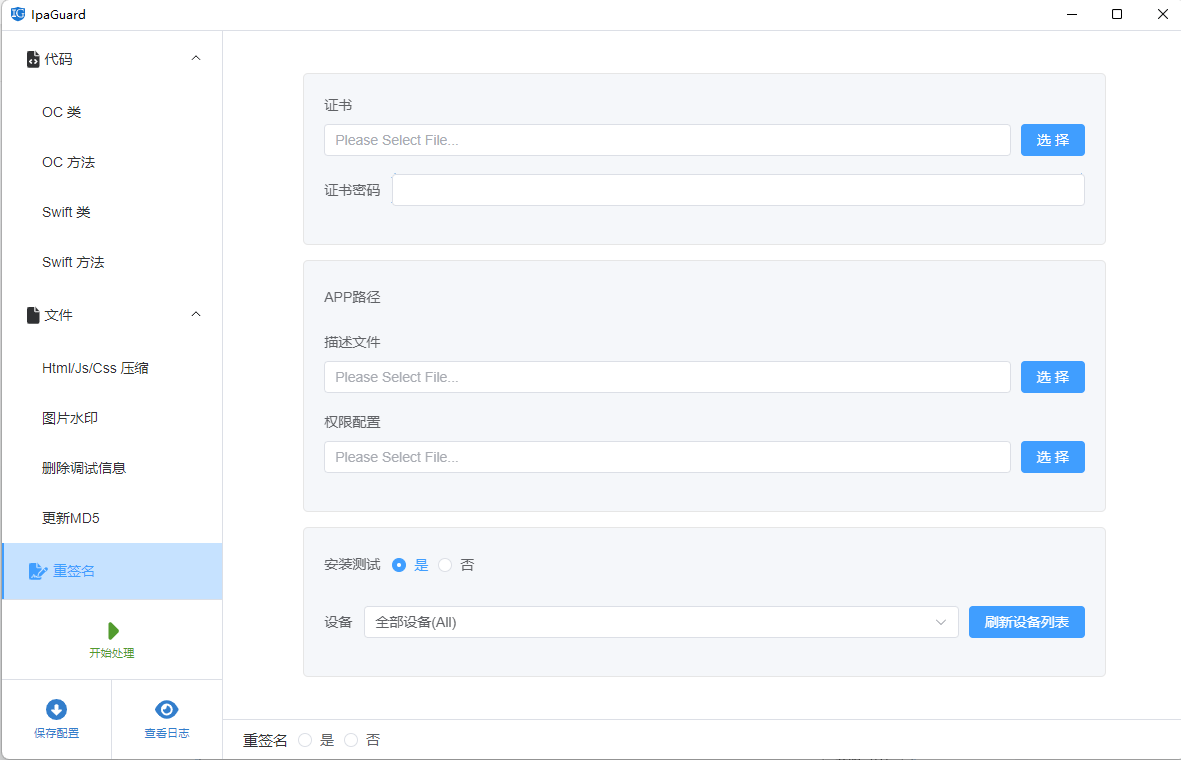

添加单个文件,选择好刚刚混淆后的包,然后你做的事情就是等,等待上传完--加固完--下载完--已完成,当到已完成的时候,说明这里已经可以导出了,导出需要前面提到的自己创建的签名,这里可是会用到的,如果不用,则包安装包可能会出现问题

选择导出签名包,选择签名文件,输入密码,然后点击开始导出

导出的包是经过混淆,经过加固比较安全的包了

评论