数万字总结,建议收藏慢慢看!数据库安全之 MongoDB 渗透

本篇文章是 MongoDB 数据库信息泄露漏洞复现,记录了实际中常见的 MongoDB 数据库未授权访问漏洞并如何使用,主要分为七个部分:MongoDB 简介、MongoDB 安装、MongoDB 基本操作、MongoDB 相关工具使用、MongoDB 漏洞复现、MongoDB 实战和 MongoDB 防御措施。

一、MongoDB 基本介绍

MongoDB 是一个高性能,开源,无模式的 文档型数据库 ,是一个基于分布式文件存储的数据库,由 C++编写。其中的数据以 JSON 格式文档的形式存储。MongoDB 是一个介于关系数据库和非关系数据库之间的产品,是当前 NoSQL 数据库产品中最热门的一种。

MongoDB 默认端口号:

27017:mongod 和 mongos 实例的默认端口。

27018:设置--shardsvr 运行变量或在配置文件里设置 clusterRole 为 shardsvr 时的默认端口

术语介绍:

Mongodb 中每个数据库含有一个或多个集合 collections(相当于 table)

Mongodb 中每个集合含有一个或多个文档 document(相当于数据行)

文档 Document 是一组键值对,MongoDB 的文档不需要设置相同的字段,并且相同的字段不需要相同的数据类型,这与关系型数据库有很大的区别,也是 MongoDB 非常突出的特点。文档简单例子:

MongoDB 自带数据库:

admin: 从权限的角度来看,这是"root"数据库。要是将一个用户添加到这个数据库,这个用户自动继承所有数据库的权限。一些特定的服务器端命令也只能从这个数据库运行,比如列出所有的数据库或者关闭服务器。

local:这个数据永远不会被复制,可以用来存储限于本地单台服务器的任意集合

config: 当 Mongo 用于分片设置时,config 数据库在内部使用,用于保存分片的相关信息。

漏洞成因:

MongoDB 未配置访问认证授权 ,无需认证连接数据库后对数据库进行任意操作(未授权访问漏洞),存在严重的数据泄露风险。默认情况下 MongoDB 安装后,没有账号密码且未开启权限验证。但不同版本的监听地址不同,3.0 之前版本默认监听在 0.0.0.0,3.0 及之后版本默认监听在 127.0.0.1。

二、软件安装及环境搭建

1、MongoDB 安装

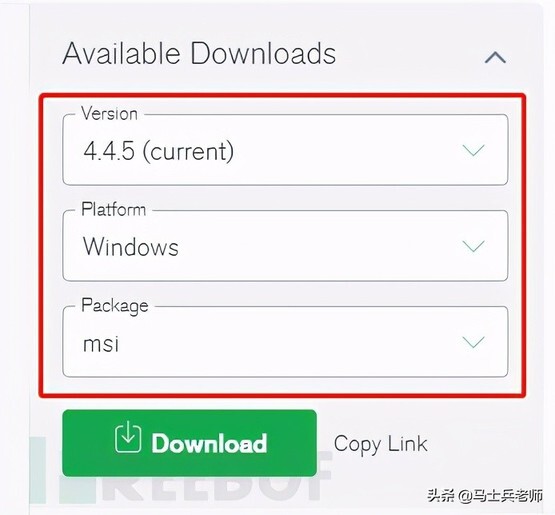

MongoDB 官网提供了 32 位、64 位的预编译二进制包。选择最新版下载 msi 即可(截止到写这篇文章的时间,最新版本为 4.4.5)

MongoDB 下载地址:https://www.mongodb.com/try/download/community

下载好后,拖进虚拟机,双击安装

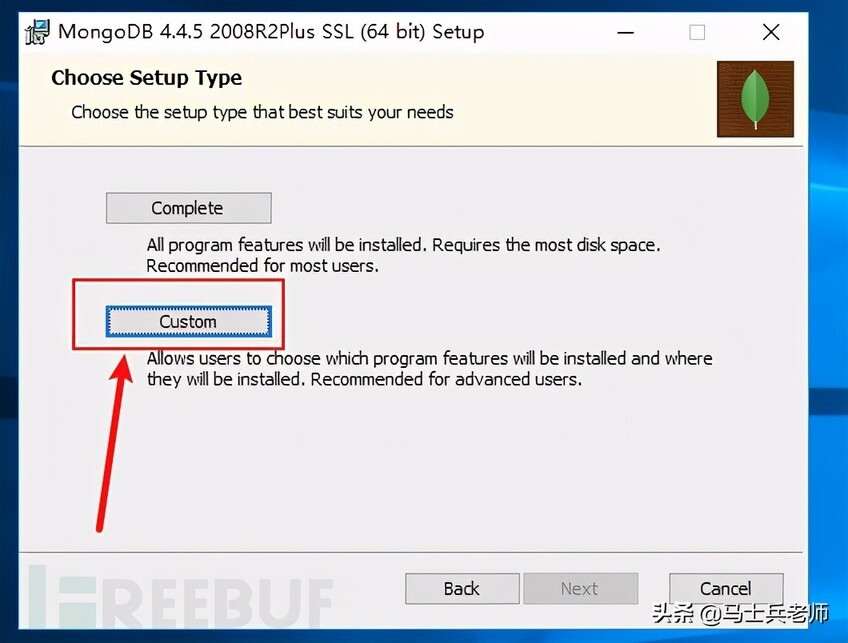

1)选择安装类型

选择 Custom 自定义安装

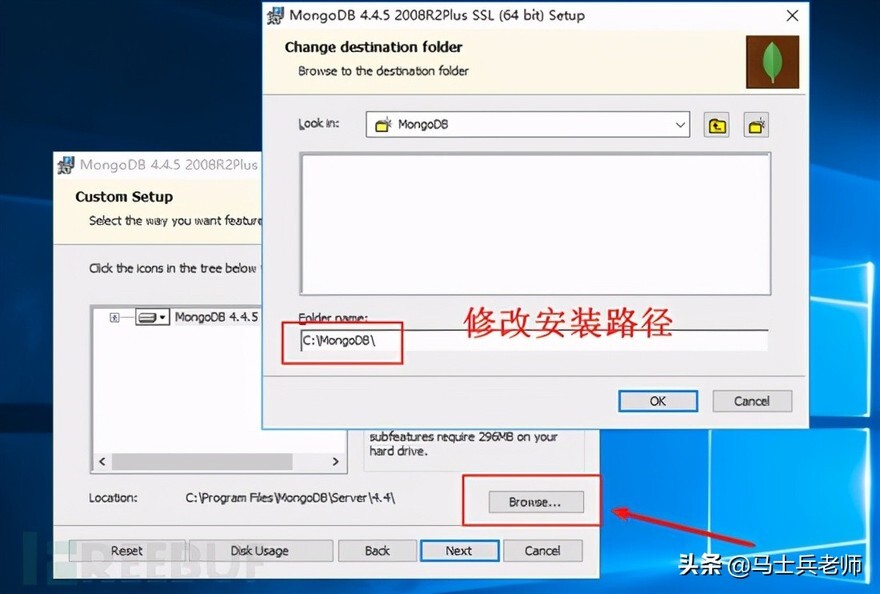

2)修改 MongoDB 安装路径

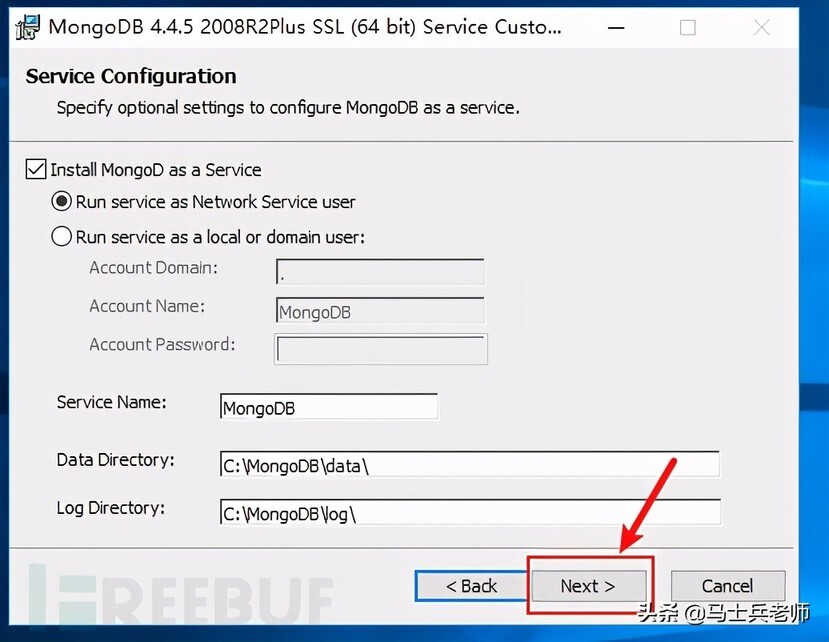

3)服务配置

这里默认即可,Data Directory 和 Log Directory 分别存放数据及日志文件信息

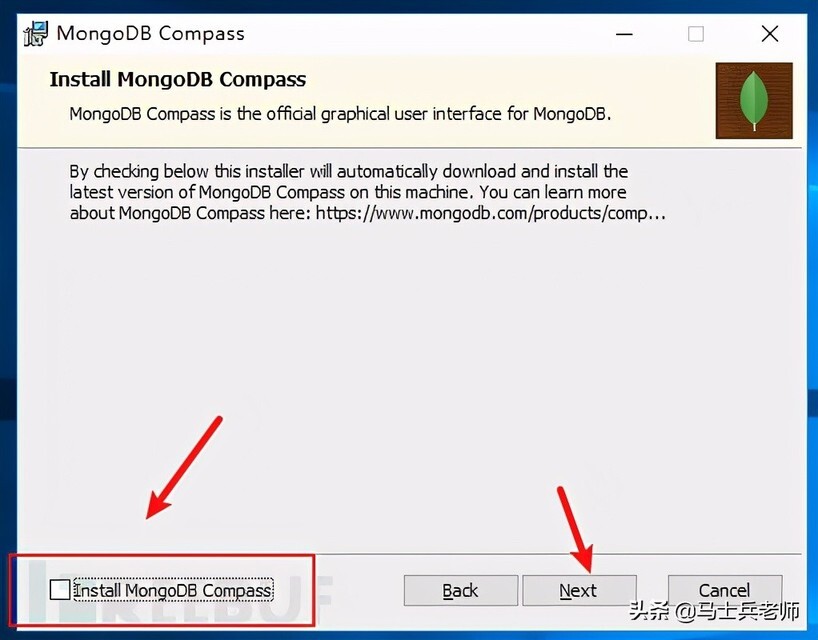

4)不勾选 MongoDB Compass

在默认的安装下,该文件会自动安装。也可以不勾选 install MongoDB compass ,到官网上去安装。这里留到后面单独装。

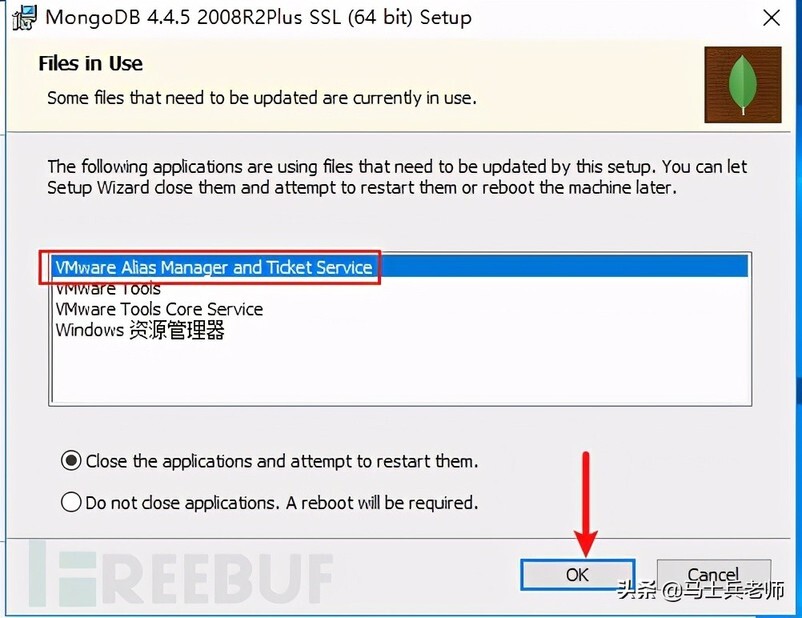

等待片刻即可安装完成,遇到提示选择第一个即可。

2、MongoDB 配置

bin 目录结构

mongod.cfg 文件为 Windows 里的配置文件,在 Linux 中名字为 mongod.conf

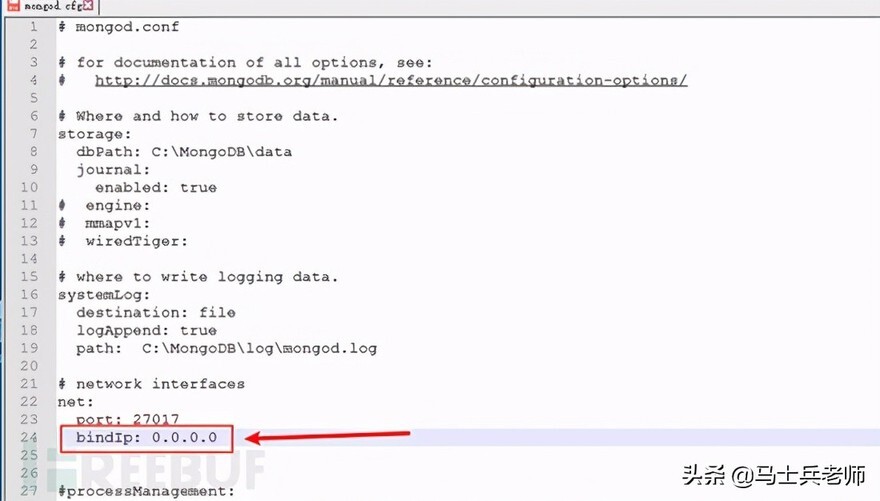

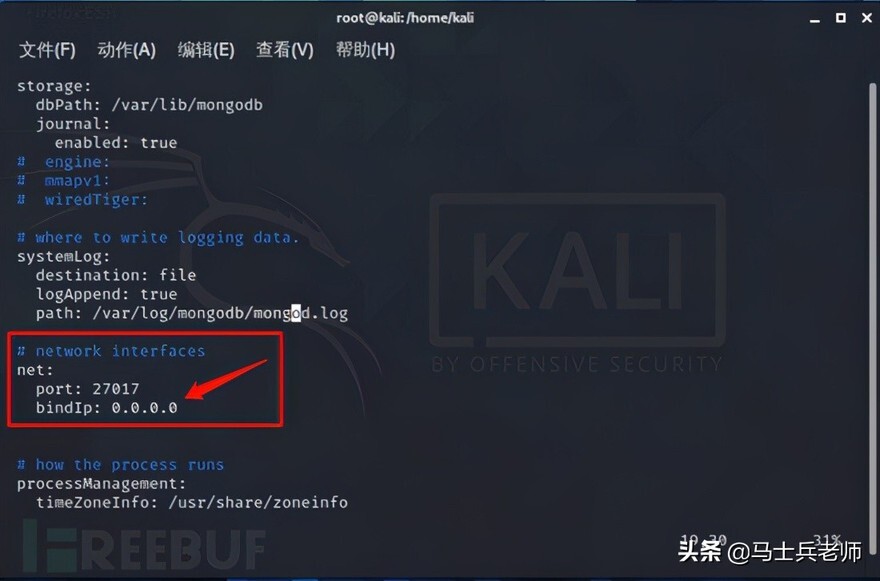

设置允许远程连接

在 mongod.cfg 文件中将 bindIP 地址修改为 0.0.0.0 ,这样外部 IP 可以连接 MongoDB ,便于测试

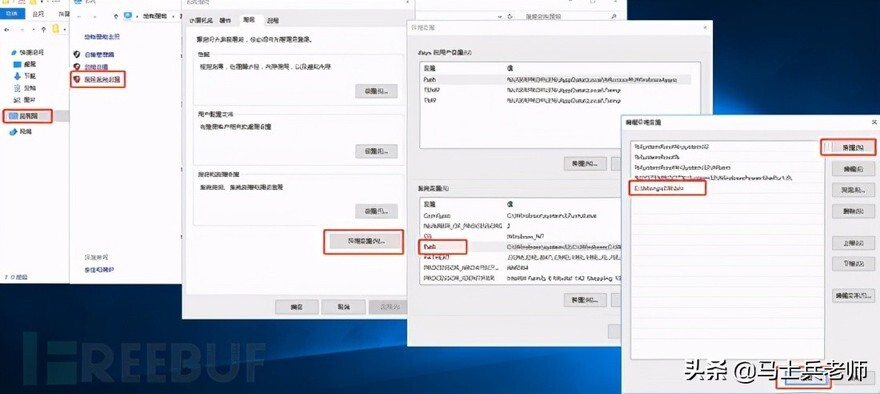

配置环境变量

将 bin 目录配置进环境变量 C:\MongoDB\bin

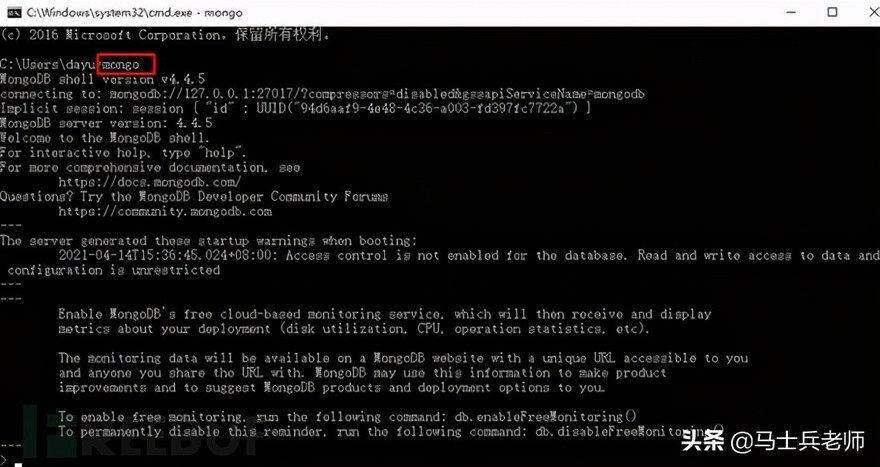

测试是否配置成功,在 cmd 下直接输入 mongo 即可判断

配置文件启动

目的:将 mongodb 服务安装到 Windows 服务中,可以通过 net 命令进行开启和关闭

首先在 C:\MongoDB 目录下创建一个 mongodb.conf 文件(这个文件名和文件的路径随意,只要在 mongodb 目录下就行)

编辑该文件,配置相关信息,修改部分即可

然后在 cmd 中输入下面命令,命名该服务名为 mongodb

验证是否配置成功

参考下文第四点: Windows 下图文详解 Mongodb 安装及配置

3、Kali 下 MongoDB 安装

1)导入 MongoDB 密钥

2)创建文件

3)更新软件包数据库

4)安装 MongoDB 软件包

4、Kali MongoDB 服务配置

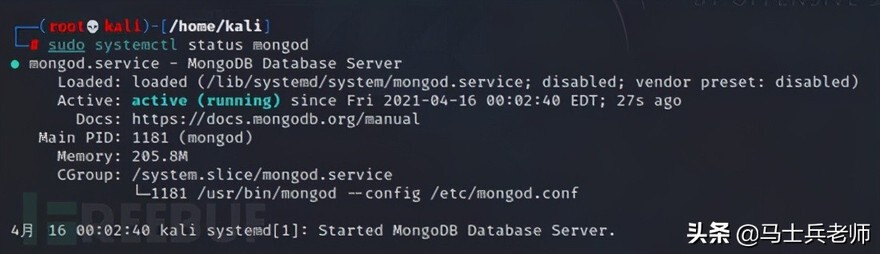

1)启动 MongoDB 服务

2)检查服务状态

3)停止 MongoDB 服务

4)重启 MongoDB 服务

5)设置允许远程连接可在远程访问该库信息

6)Kali 卸载 MongoDB

删除软件包:

可以通过下面命令来查看这些软件包文件,也可以检测是否删除完成

删除数据目录:

三、MongoDB 基本操作

1、简单概念

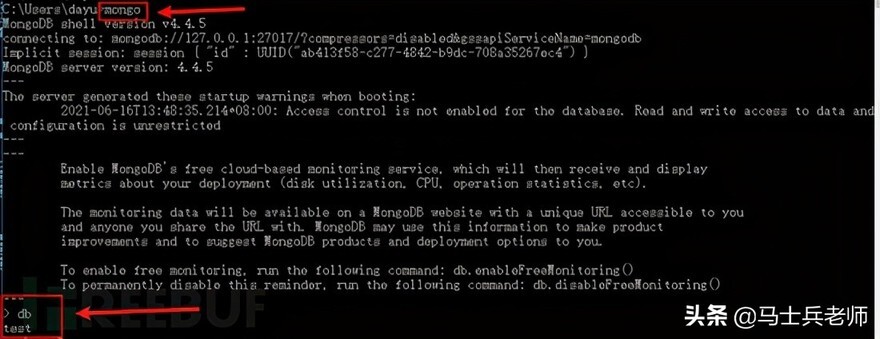

MongoDB Shell 是 MongoDB 自带的交互式 Javascript shell ,用于对 MongoDB 进行操作和管理的交互式环境。进入到 MongoDB shell 后,直接在命令行窗口下输入 mongo 即可(前提是配置了环境变量),进入后默认连接到 test(数据库)。由于自带交互式 Javascript shell ,可以直接在 Mongo shell 里进行一些简单的计算操作。

2、基本命令

1)查看数据库列表

2)查看当前数据库

默认登陆后,当前数据库为 test

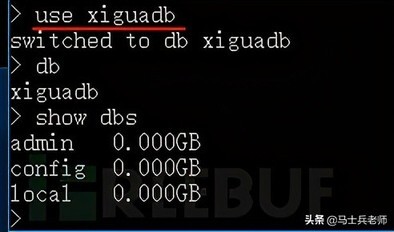

3)创建数据库

这里创建的 xiguadb 数据库并没有显示在 dbs 中,需要在 xiguadb 数据库中添加文档即可

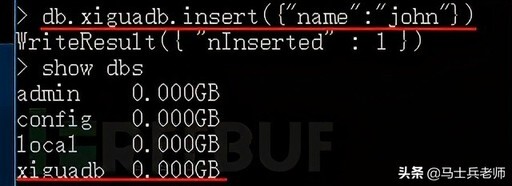

4)插入数据

插入文档后,dbs 中显示了 xiguadb 数据库 注:这里文档是插入到名为 xiguadb 的集合中(自动创建的集合)

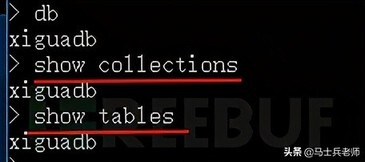

5)查看集合列表

当前数据库下的所有集合列表

在 MongoDB 中,不需要创建集合。当你插入一些文档时,MongoDB 会自动创建集合,一般同数据库名。

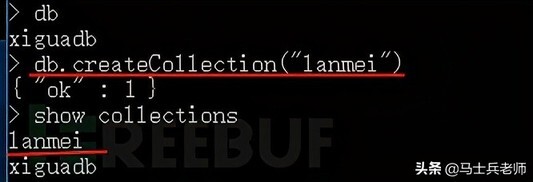

6)创建集合

7)条件查询

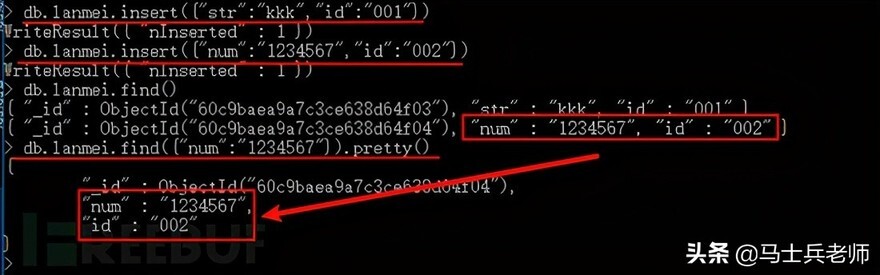

先插入几条文档,再进行条件查询,pretty() 方法以格式化的方式来显示所有文档

文档插入后会自动添加一个 _id 属性,为唯一标识符

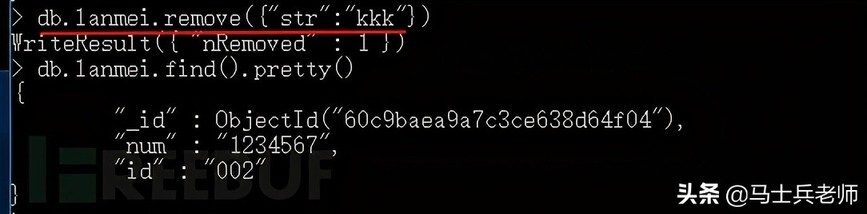

8)删除文档

删除键值对为 str 和 kkk 的文档

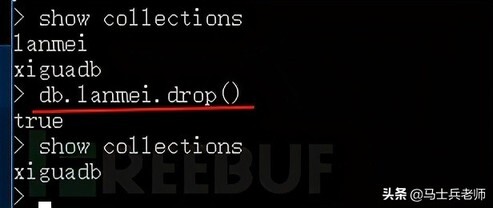

9)删除集合

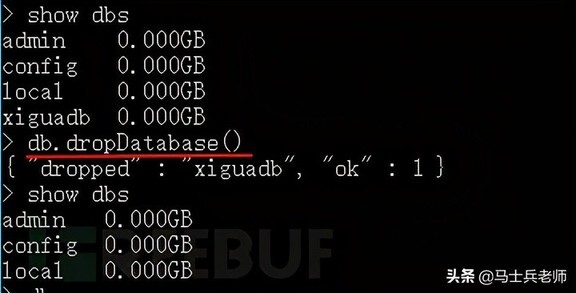

10)删除数据库

删除目前使用的数据库

11)用户登陆

四、MongoDB 工具使用

1、MongoDB Compass 安装

MongoDB compass 为 MongoDB 可视化工具,用于运维(可装可不装)

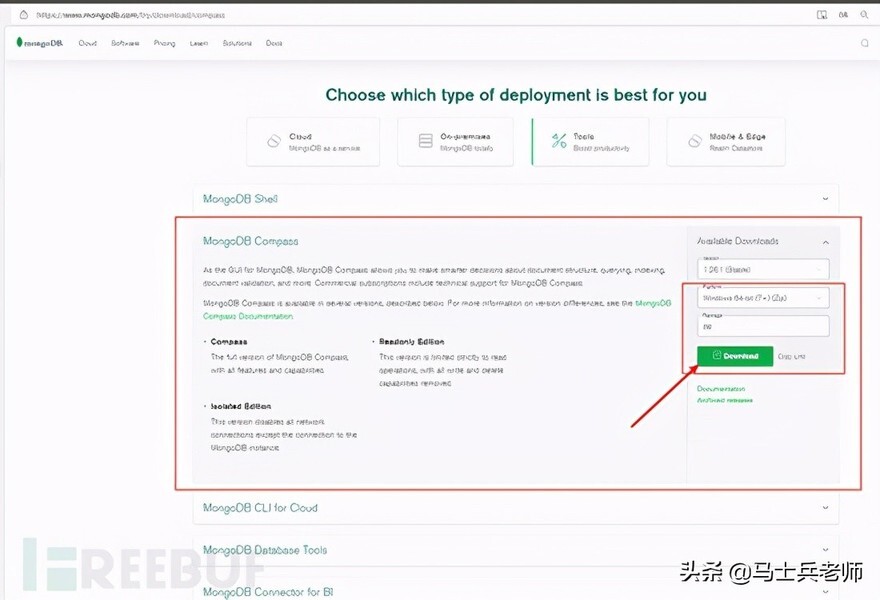

1)MongoDB Compass 下载

在默认的安装下,该文件会自动安装。也可以不勾选 install MongoDB compass ,到官网上去安装 下载链接:https://www.mongodb.com/download-center/compass

选择最新版下载文件即可(zip、msi 均可)

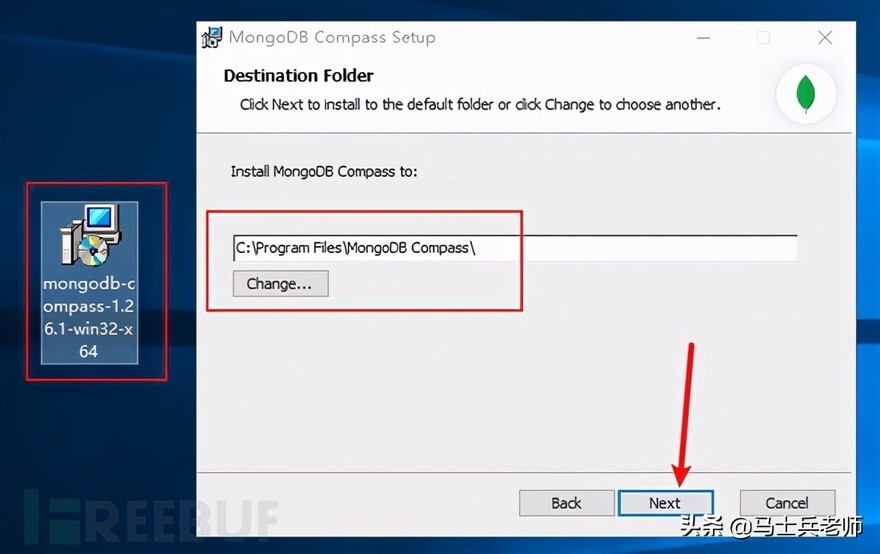

2)MongoDB Compass msi 文件安装

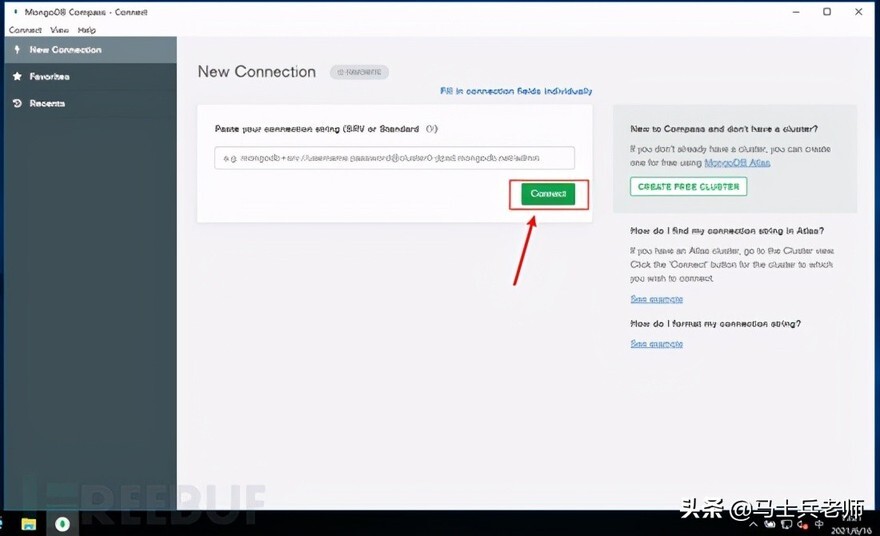

3)MongoDB Compass 使用

启动进入程序后,点击 Connect 连接本地数据库

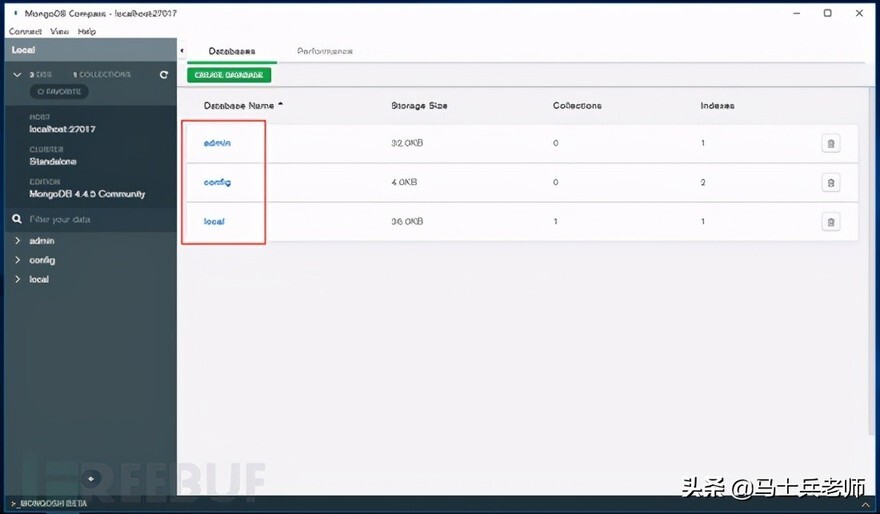

连接成功,可以看到本地 MongoDB 数据库信息

MongoDB Compass 作为官方的一款可视化管理工具,使用体验还是挺不错的

2、Robo 3T 工具

Robo 3T 是一款免费、开源的 MongoDB 可视化管理工具。其前身为 Robomongo,后被 3T Software Labs 收购更名为 Robo 3T。

下载地址: https://robomongo.org/ 蓝奏云下载:https://wwe.lanzoui.com/iV7hXo5baej

1)安装 Robo 3T

下载好后,点击启动安装,默认下一步即可

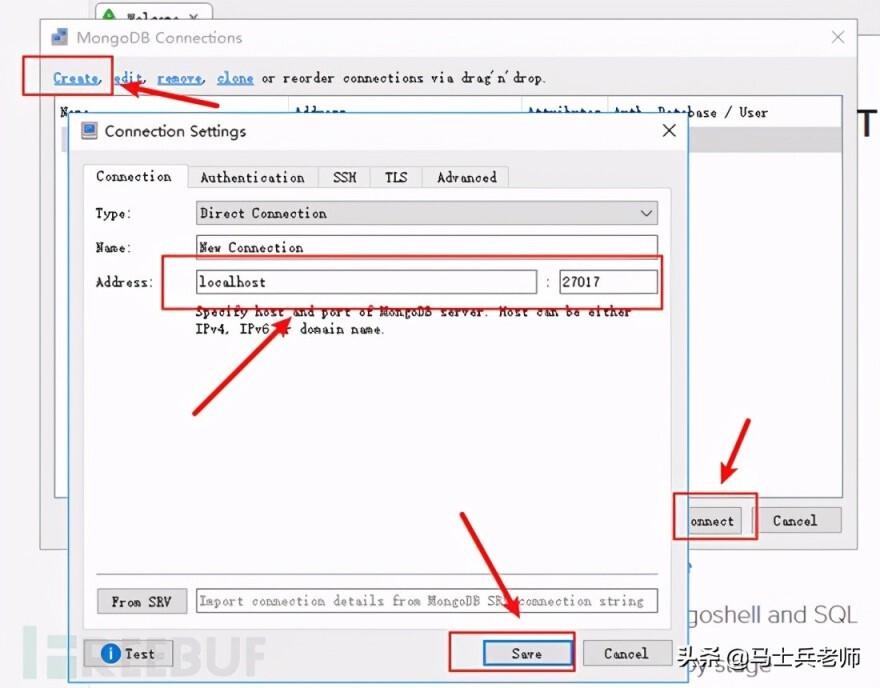

2)启动 Robo 3T,连接数据库

启动 Robo 3T 程序,在连接界面选择左上角的 Create 选项,地址填本地地址及端口,连接进入

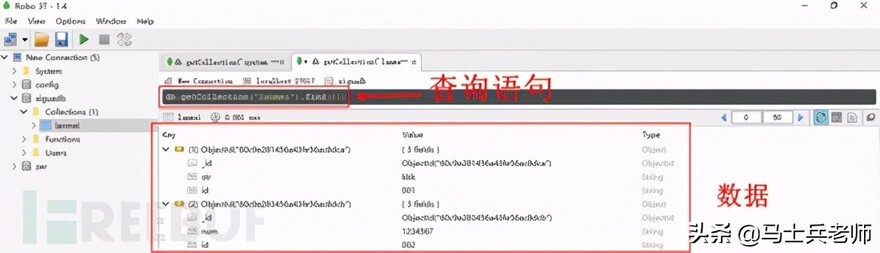

3)查询数据库内容

这里以上面的演示的 xiguadb 数据库和 lanmei 集合为例。下图可以看到 MongoDB 数据库信息结构

在查询窗口中输入命令进行查询操作,可自行上手体验。

3、Navicat_MongoDB 工具

Navicat for MongoDB 提供高效图形化界面,用于 MongoDB 数据库的管理、开发和监控。它能连接本地或远程的 MongoDB 服务器。

中文下载地址:http://www.navicat.com.cn/products/navicat-for-mongodb 英文下载地址: https://navicat.com/en/products/navicat-for-mongodb

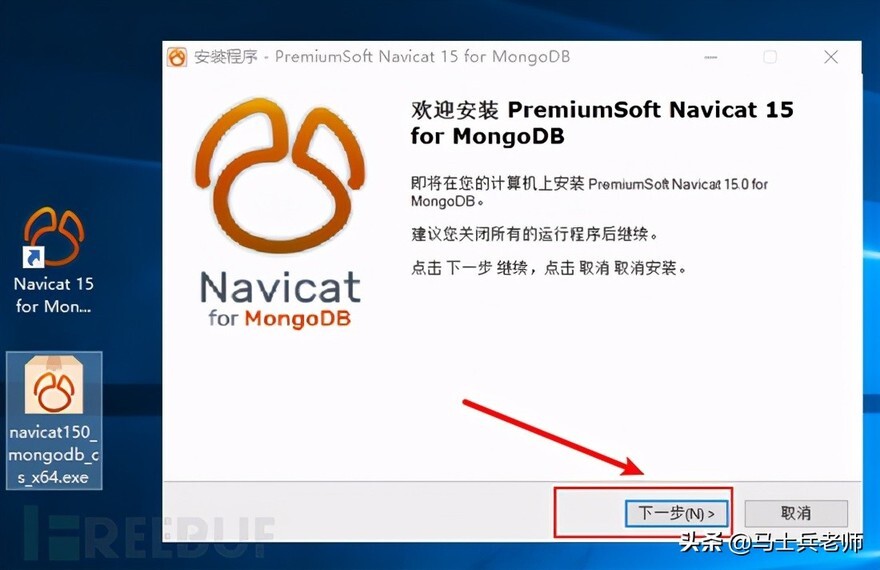

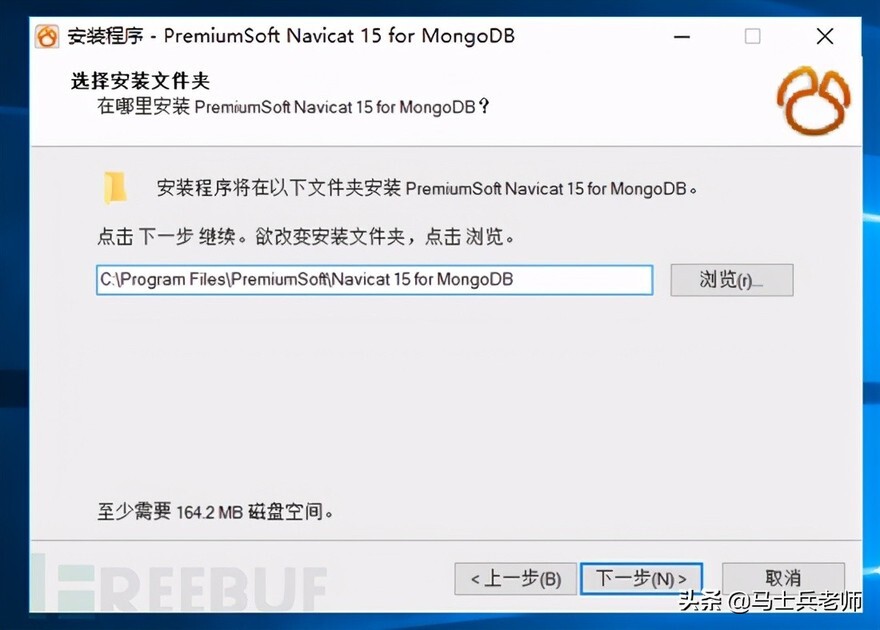

下载好安装程序后,默认下一步安装

安装路径默认

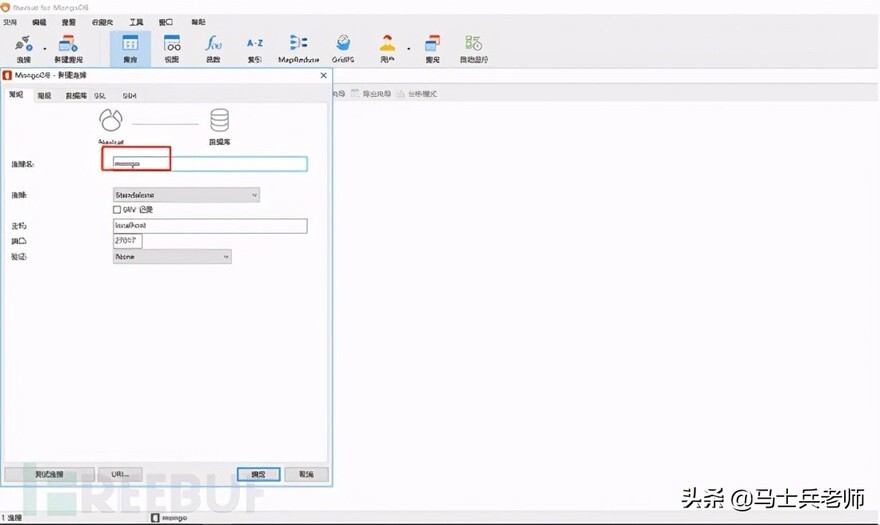

进入主页面后,选择连接,选择 MongoDB ,填连接名 mongo (这个名是随意填的)

之后操作轻松上手

4、NoSQLMap 工具

NoSQLMap 是一款免费、开源的基于 python2 的脚本工具,用于审计和自动注入攻击,并利用 NoSQL 数据库和 Web 应用程序中的默认配置弱点,使用 NoSQL 来披露或克隆数据库中的数据。是市面上为数不多的支持 MongoDB 数据库 SQL 注入的工具。

项目地址:https://github.com/codingo/NoSQLMap

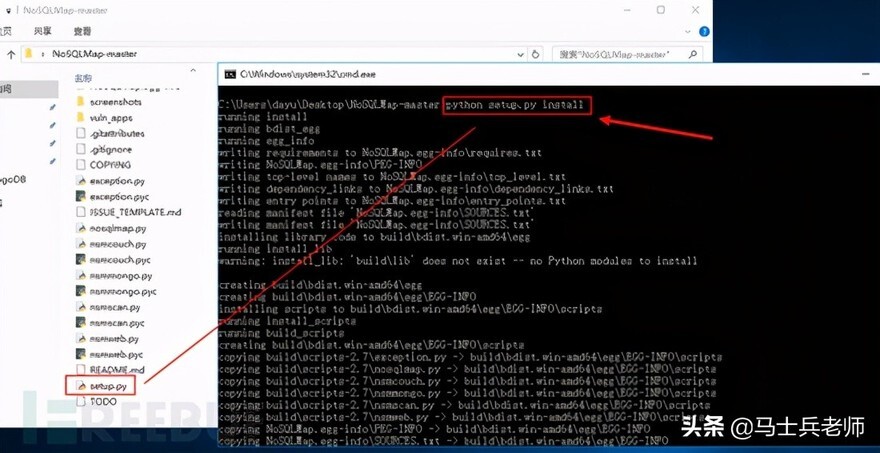

1)安装

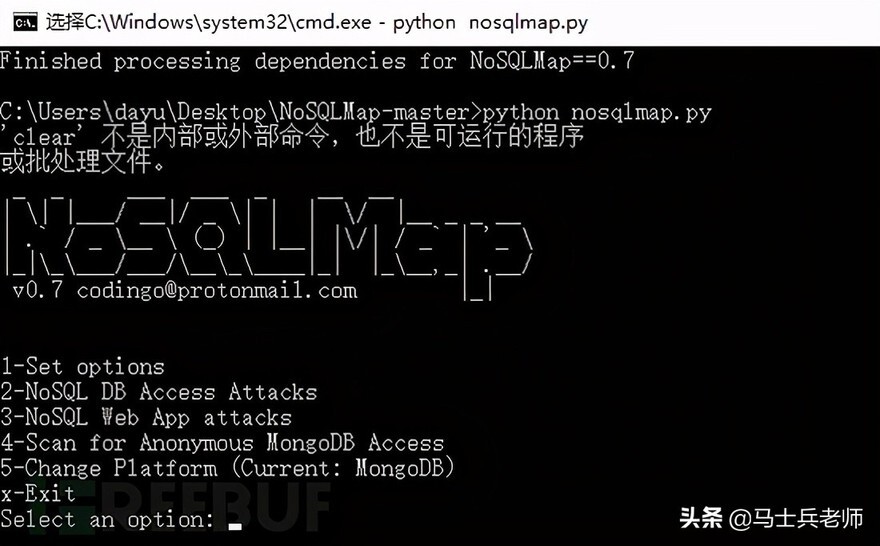

2)开启该工具

1-设置选项 2-NoSQL 数据库访问攻击 3-NoSQL Web 应用程序攻击 4-扫描匿名 MongoDB 访问 5-Change 平台(目前:MongoDB) x-Exit

3)简单使用

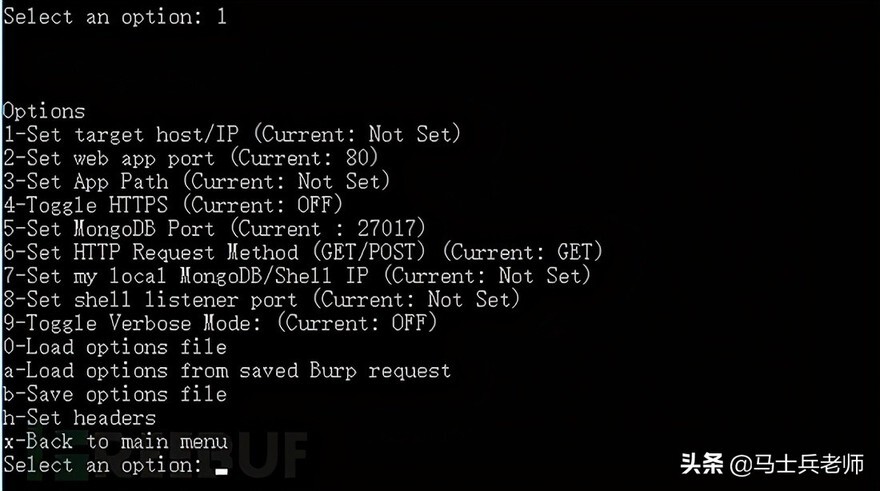

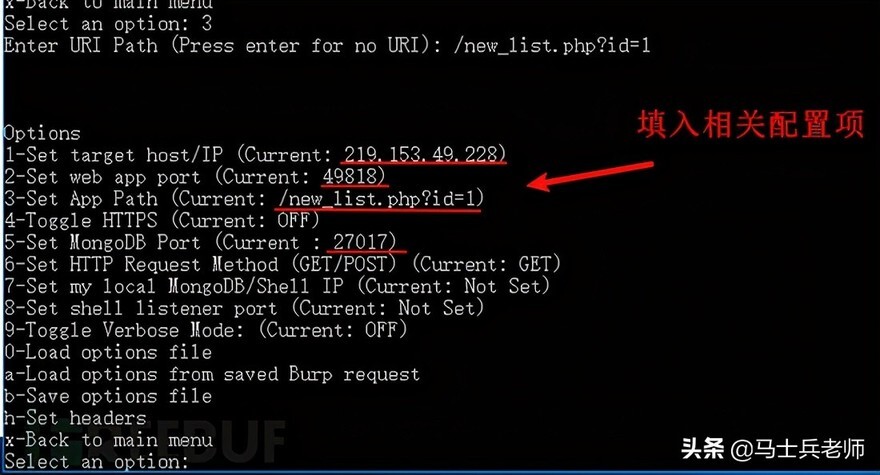

选择 1-设置选项

这里以上面的 mozhe 靶场做演示,靶场地址为:http://219.153.49.228:49818/new_list.php?id=1

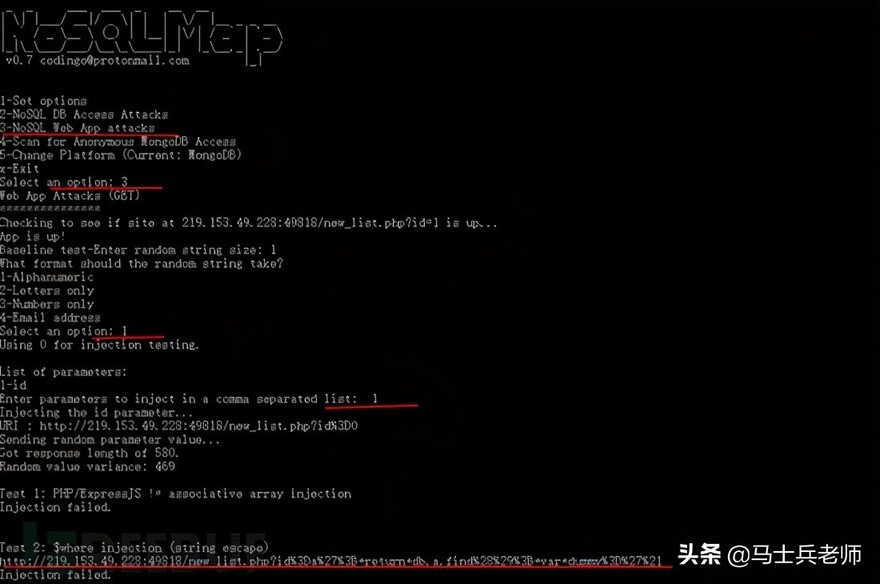

填完相关配置项后,x 返回主菜单,选择 3NoSQL Web 应用攻击

跑完一圈下来,注入全部失败。。

上手体验极差,毕竟这个脚本上次更新已经好久了,这款脚本比较鸡肋,还是手动注入行。

五、MongoDB 漏洞复现

MongoDB 在 3 版本以后并未出现 RCE 漏洞,一般的 MongoDB 漏洞基本上都是信息泄露之类的,所以要 RCE 还要和其余漏洞进行配合,下面介绍的漏洞也基本上是关于信息泄露的。

1、MSF 渗透 MongoDB

信息泄露

0x01 简介

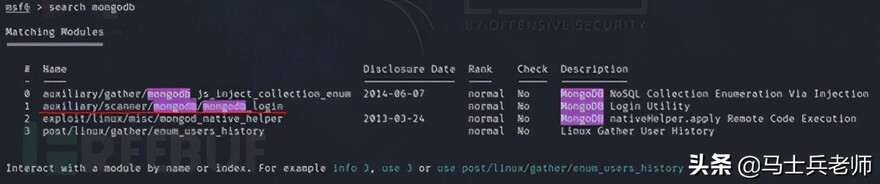

MSF 中提供了一些用于渗透测试的脚本,输入下面命令查看和 mongodb 相关的渗透脚本。可以看到 MSF 中并没有很多关于 MongoDB 的脚本,唯一一个 exploit 也是对应 2.x 版本的 MongoDB,现在基本没啥用,图中最有用的就属 mongodb_login 脚本了,它是一个扫描脚本,用于扫描目标主机是否开启 MongoDB 服务的 27017 端口及是否存在未授权访问漏洞

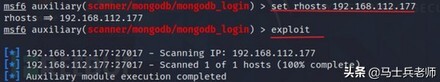

0x02 脚本使用

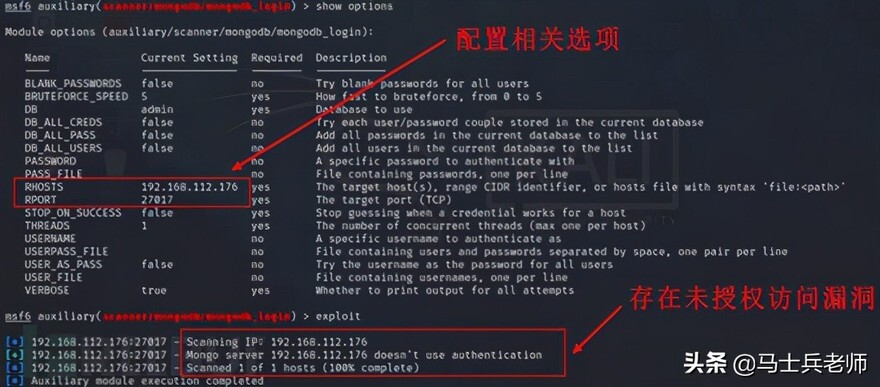

以 Win 2016 上的 MongoDB 测试,其 IP 地址为:192.168.112.176,使用脚本 mongodb_login,查看选项。

这个脚本一般就可以用于批量扫描 MongoDB 服务及未授权访问漏洞,可以进一步结合上面提及到的 GUI 管理工具(Compass、Robo 3T、Navicat)登陆进 MongoDB 查看到数据库信息造成信息泄露。

2、MongoDB 数据库 SQL 注入漏洞

信息泄露

0x01 简介

复现地址:https://www.mozhe.cn/bug/detail/YXlRYUJPYk1vQjAreHlweVAyMzVTUT09bW96aGUmozhe

SQL 手工注入漏洞测试(MongoDB 数据库),手工进行 SQL 注入测试,获取管理密码登录。

背景介绍:安全工程师"墨者"最近在练习 SQL 手工注入漏洞,自己刚搭建好一个靶场环境 Nginx+PHP+MongoDB,PHP 代码对客户端提交的参数未做任何过滤。尽情地练习 SQL 手工注入吧。

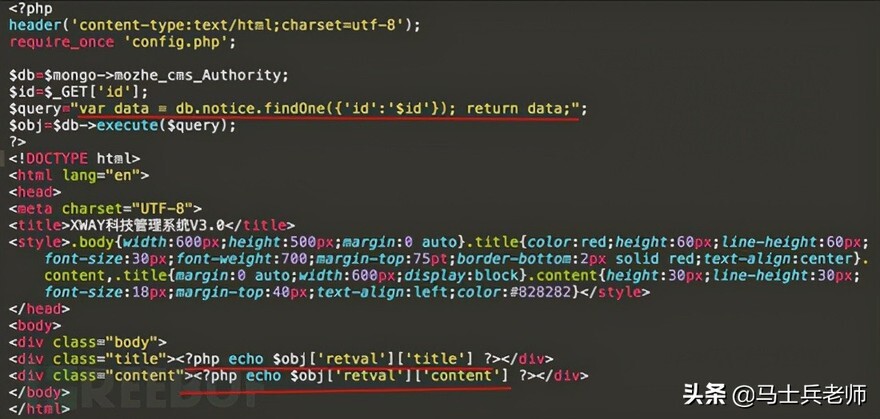

附上源代码截图:

0x02 渗透过程

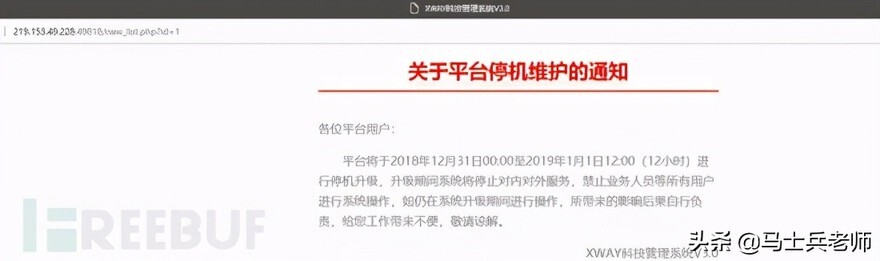

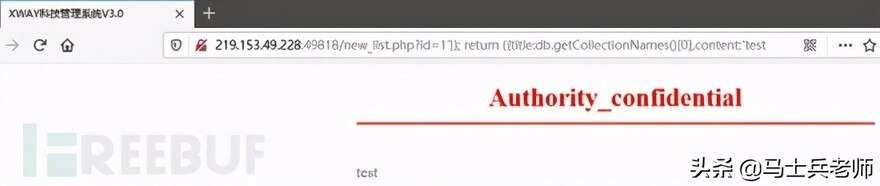

1)页面信息

进入靶场后,发现一个通知页面,在地址栏可以看到 id 参数,很有可能是注入点

2)引号简单测试

在最后面添加单引号进行测试,页面发生了变化,说明存在 SQL 注入漏洞

3)简单分析页面源代码

源代码重要部分:

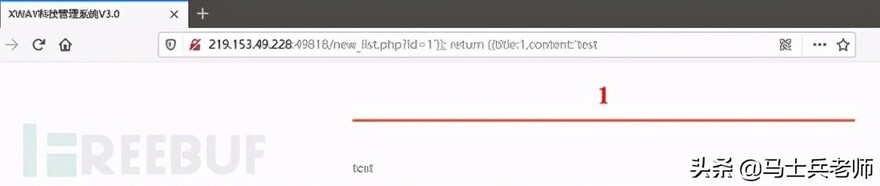

4)构造链接测试

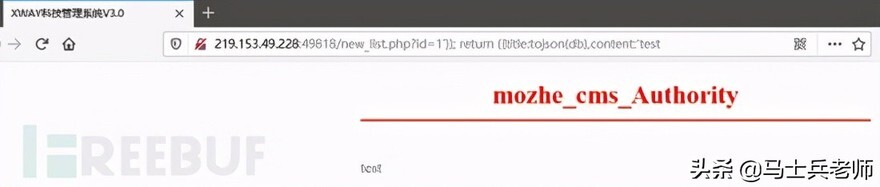

4)爆库名

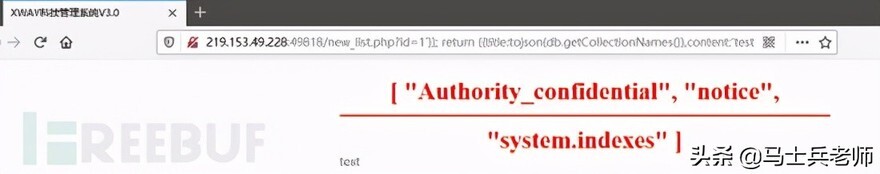

5)爆表名

查询当前库的所有集合

直接查询第 1 个集合名

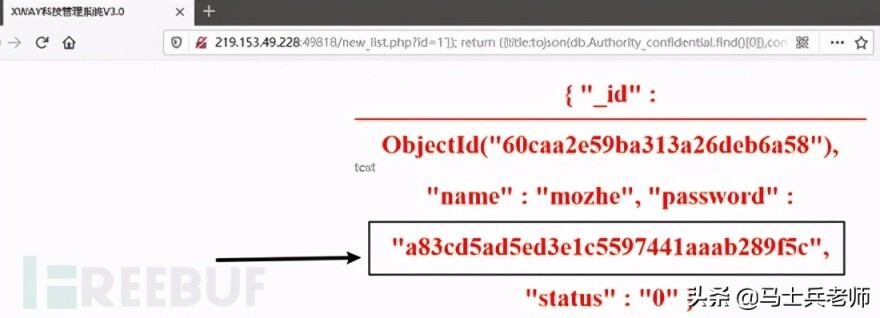

6)爆字段信息

可以爆出用户名和密码信息

7)MD5 解密

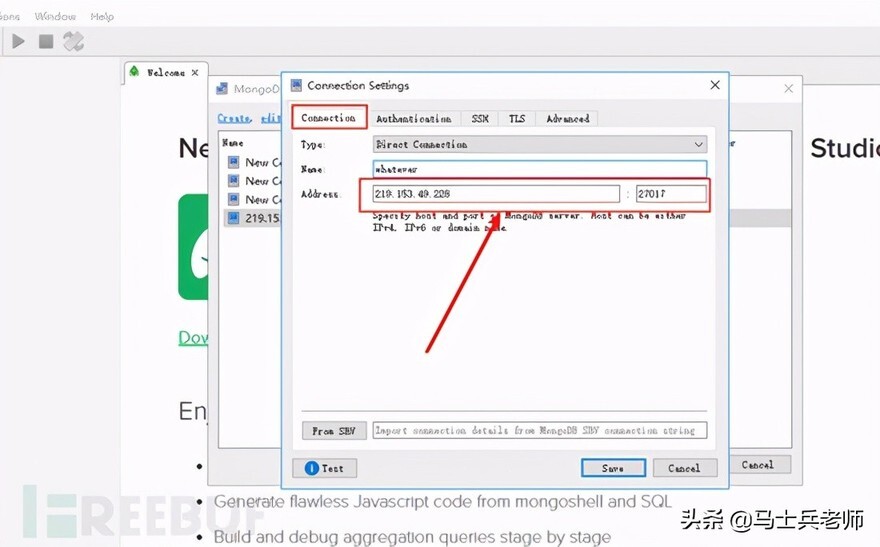

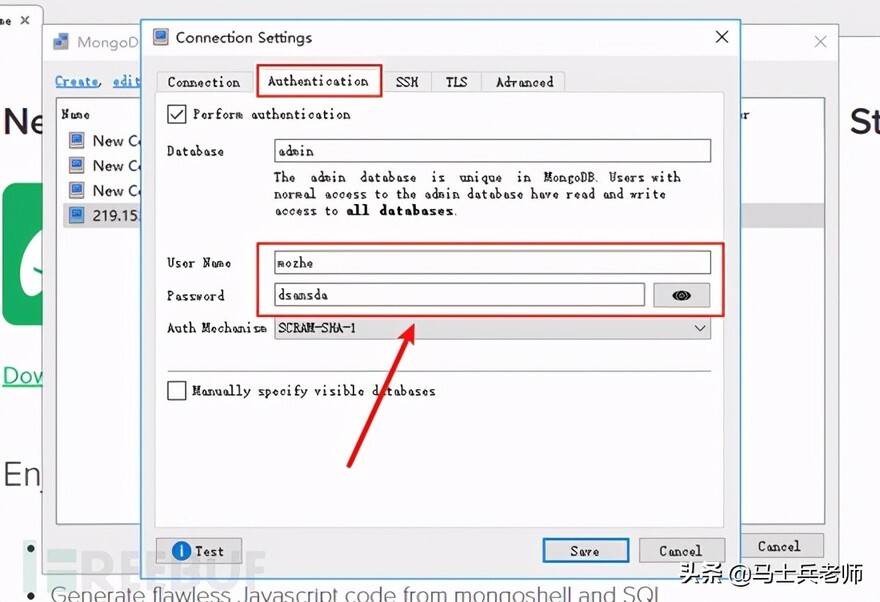

8)远程登陆

使用 Robo 3T

填入登陆用户及密码

登陆后获取 Key 即可,不过这里始终登不进去,该 IP 连接不到,这个应该是靶场的问题。

六、MongoDB 实战

这部分主要是在网络搜索到一些存在未授权访问漏洞的 MongoDB 服务,查看到其数据,这部分较敏感,大致演示下即可

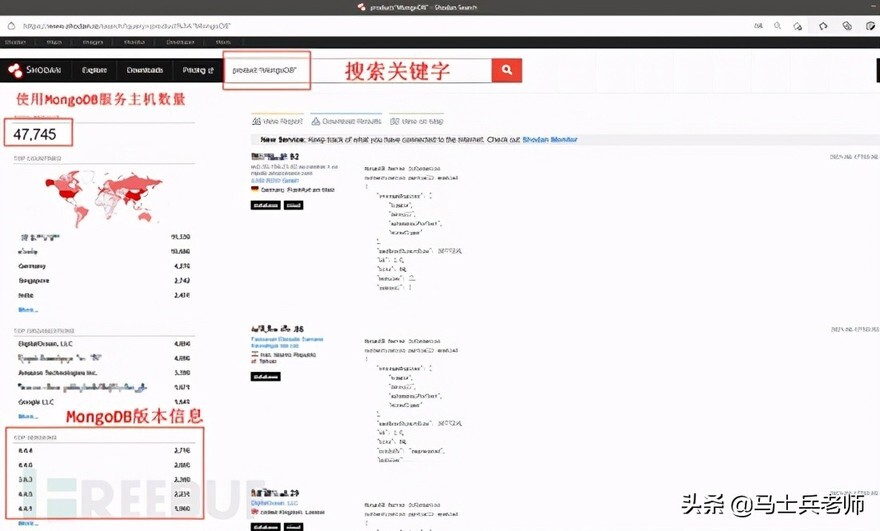

1)前往 shodan、fofa 等网络空间搜索引擎

输入关键字 product:"MongoDB"进行搜索

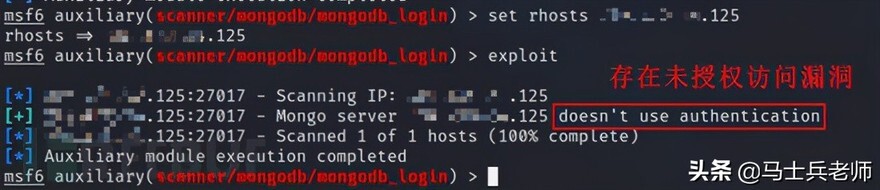

2)随便看是否存在未授权访问漏洞

在 MSF 中进行扫描检测(国外的站)

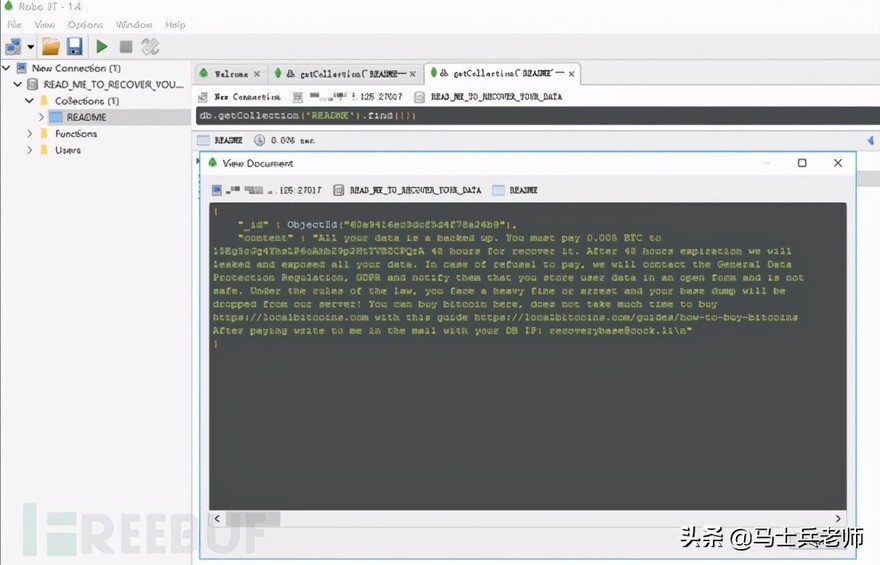

3)Robo 3T 连接未授权访问

经过多次测试,可以发现目前大部分暴露在网络上的存在未授权访问漏洞 MongoDB 服务都已经被"上锁"了,对于提升 MongoDB 的安全性,还需要一些防御措施

七、MongoDB 防御措施

1、修改监听地址

在 mongod.cfg 文件中将监听 IP 地址改为指定 IP 或者本地 IP(Linux 下为 mongod.conf 文件)

2、启动基于角色的登录认证功能

MongoDB 支持 SCRAM、x.509 证书认证等多种认证机制,SCRAM(Salted Challenge Response Authentication Mechanism)是 3.x 版本的默认认证机制,该机制通过用户名、密码验证,基于用户角色进行访问控制。

1)创建系统用户管理员

2)在配置文件开启访问认证

对匿名登陆的用户进行权限限制,需要进行认证

重启 MongoDB 服务

3)系统用户登录

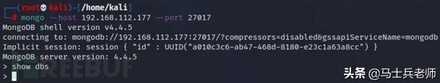

远程登陆

4)安全性验证

如果这里以普通用户直接登陆,可以登陆进,但是没有权限。

使用 MSF 的 mongodb_login 模块也扫描不到该主机存在未授权访问漏洞

5)通过 db.auth()方法认证

也在连接 MongoDB 时匿名登陆,连接成功后通过 db.auth()方法进行认证

八、总结

本文介绍了 MongoDB 的使用、MongoDB 注入、未授权访问漏洞及防御措施,在 MongoDB3.0 以后的版本基本上就只存在未授权访问漏洞一种,并未 RCE 漏洞,也就是只存在信息泄露的可能,并不像其他数据库可以直接拿 shell,在这方面 MongoDB 的安全性还是偏高的。

需要资料的小伙伴,点赞加收藏,关注我之后添加小助理 vx:bjmsb0606006 即可获取免费下载方式

评论